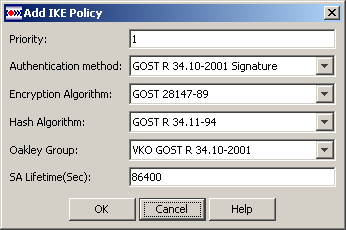

Нажатие кнопки Add в разделе IKE Policies открывает окно Add IKE Policy (Рисунок 80) для создания политики IKE. Окно состоит из следующих элементов:

· Priority – приоритет создаваемой политики IKE. Допустимый диапазон значений от 1 до 10000.

· Authentication method – метод аутентификации сторон. Возможные значения:

· GOST R 34.10-2001 Signature – аутентификация осуществляется с использованием цифровых сертификатов, созданных по алгоритму ГОСТ Р 34.10-2001.

· Pre-Shared Key – аутентификация осуществляется с использованием предопределенных ключей.

· RSA Signature – аутентификация осуществляется с использованием цифровых сертификатов, созданных по алгоритму RSA.

· DSS Signature – аутентификация осуществляется с использованием цифровых сертификатов, созданных по алгоритму DSA.

· Signature selected by CA type – выбор конкретного типа аутентификации (RSA, DSA или ГОСТ) осуществляется по типу CA-сертификата, лежащего в базе.

· Encryption Algorithm – выпадающий список алгоритмов шифрования сообщений:

· GOST 28147-89 – в качестве алгоритма шифрования используется алгоритм ГОСТ 28147-89.

· DES – в качестве алгоритма шифрования используется алгоритм 56bit DES.

· 3DES – в качестве алгоритма шифрования используется 168-bit DES-CBC (3DES).

· AES 128 – в качестве алгоритма шифрования используется 128-bit AES.

· AES 192 – в качестве алгоритма шифрования используется 192-bit AES.

· AES 256 – в качестве алгоритма шифрования используется 256-bit AES.

· Hash Algorithm – выпадающий список алгоритмов хэширования сообщений:

· GOST R 34.11-94 – указывает, что в качестве хэш-алгоритма должен использоваться алгоритм ГОСТ Р 34.11-94 HMAC.

· GOST R 34.11-12 TC26 (256 bit keys) – указывает, что в качестве хэш-алгоритма должен использоваться алгоритм ГОСТ Р 34.11-12 с длиной ключа 256 (применяется только при использовании криптобиблиотеки компании «С-Терра СиЭсПи»).

· GOST R 34.11-12 TC26 (512 bit keys) – указывает, что в качестве хэш-алгоритма должен использоваться алгоритм ГОСТ Р 34.11-12 с длиной ключа 512 (применяется только при использовании криптобиблиотеки компании «С-Терра СиЭсПи»).

· SHA1 – указывает, что в качестве хэш-алгоритма дожен использоваться алгоритм SHA (HMAC вариант).

· MD5 – указывает, что в качестве хэш-алгоритма должен использоваться алгоритм MD5 (HMAC вариант).

Примечание: если предполагается строить соединение с аутентификацией на ГОСТ-сертификатах, то необходимо использовать ГОСТовый алгоритм хэширования.

· Oakley Group – выбирается Oakley группа, с помощью которой вырабатываются сеансовые ключи. Значение по умолчанию – VKO GOST R 34.10-2001 [RFC4357]:

· VKO GOST R 34.10-2001 – используется алгоритм VKO GOST R 34.10-2001.

· VKO GOST R 34.10-2012 – используется алгоритм VKO GOST R 34.10-2012 (256 бит). Алгоритм VKO GOST R 34.10-2012 может применяться, только если используется криптобиблиотека, разработанная компанией «С-Терра СиЭсПи».

· D-H Group 1 (768-bit modp) – используется алгоритм Диффи-Хеллмана, длина ключа 768 бит.

· D-H Group 2 (1024-bit modp) – используется алгоритм Диффи-Хеллмана, длина ключа 1024 бит.

· D-H Group 5 (1536-bit modp) – используется алгоритм Диффи-Хеллмана, длина ключа 1536 бит.

· SA Lifetime (Sec) – время жизни SA, установленное с помощью IKE. Значение по умолчанию – 86400 (24 часа). Диапазон допустимых значений от 1 до 4294967295. В поле можно ввести не более 10 знаков. Разрешается ввод только цифр.

Рисунок 80