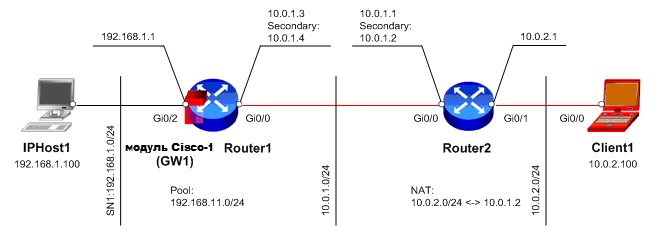

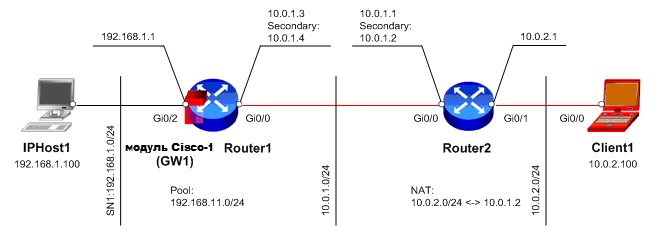

Следующий сценарий иллюстрирует построение защищенного соединения между подсетью SN1, защищаемой шлюзом безопасности в виде модуля Cisco, и мобильным клиентом С-Терра Клиент (Рисунок 6). Для защиты будет построен VPN туннель между устройствами модуль Cisco-1 и Client1. Устройство Client1 сможет общаться по защищенному каналу (VPN) с устройствами из подсети SN1 (в частности с IPHost1). Адрес мобильного клиента неизвестен заранее – клиент находится за динамическим NAT-ом. Маршрутизатор Router1 будет настроен статически NAT-ировать внутренний адрес модуля Cisco в свой внешний secondary-адрес.

В рамках данного сценария для аутентификации партнеры будут использовать сертификаты. В качестве криптопровайдера будет использован «КриптоПро CSP» версии 3.6R4. На модуле Cisco инициализировано ПО С-Терра Шлюз 4.1. На устройстве Client1 – установлен С-Терра Клиент 4.1.

Рисунок 6

Параметры защищенного соединения:

· IKE параметры:

· Аутентификация на сертификатах – GOST R 34.10-2001 Signature;

· Алгоритм шифрования – GOST 28147-89 Encryption;

· Алгоритм вычисления хеш-функции – GOST R 34.11-94 Hash;

· Группа Диффи-Хеллмана – VKO GOST R 34.10-2001;

· IPsec параметры:

· ESP алгоритм шифрования – ESP_GOST-4M-IMIT cipher.