Программное обеспечение для клиента разработано с идеей обеспечения корпоративной безопасности. Как результат – все настройки политики безопасности прописываются администратором в процессе создания инсталляционного пакета для клиента. Пользователю остается лишь установить пакет на своей машине и проверить как работает VPN туннель. Процесс подготовки клиентского ПО выглядит следующим образом:

Шаг 1: Администратор устанавливает S-Terra Client AdminTool.

Шаг 2: Администратор настраивает параметры туннелей и создает клиентский инсталляционный пакет.

Шаг 3: Пользователь устанавливает этот пакет на своей машине и проверяет его работоспособность.

Давайте проделаем эти шаги.

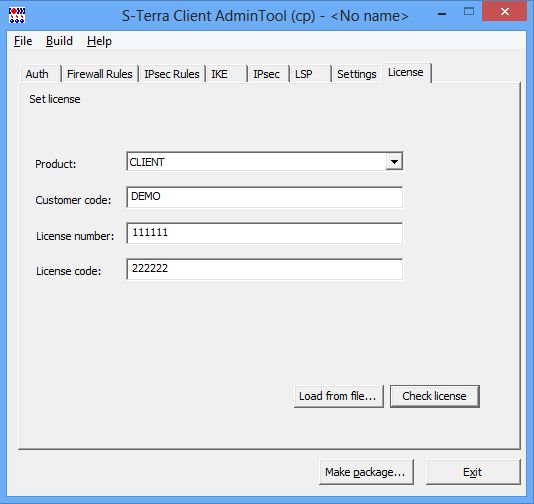

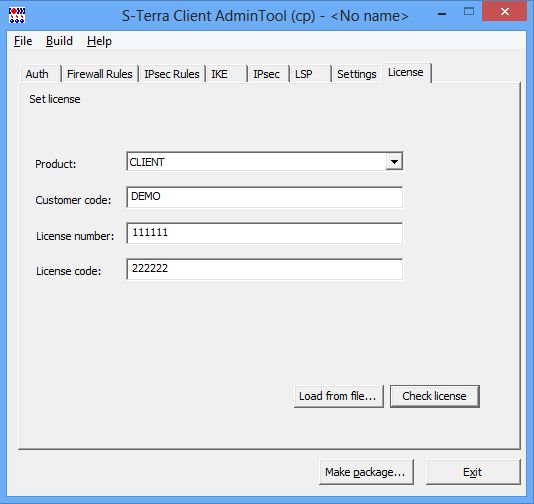

На машине администратора установим и запустим “S-Terra Client AdminTool”. Во вкладке License введем параметры лицензии на С-Терра Клиент 4.1 (Рисунок 8):

Рисунок 8

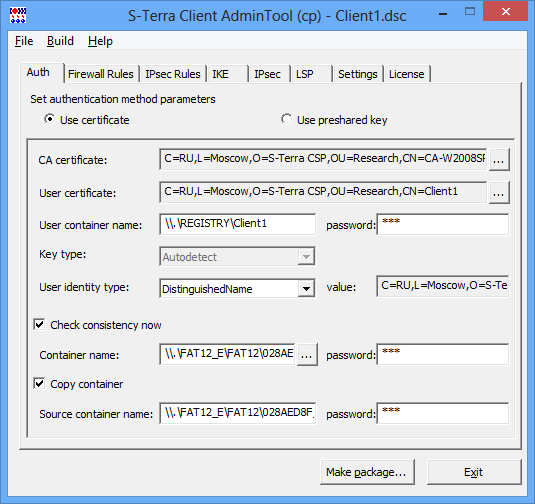

На вкладке “Auth” выполните следующие действия (Рисунок 9):

· в данном сценарии используется метод аутентификации на сертификатах - пункт “Use certificate” выбран по умолчанию;

· в поле “CA certificate“ и “User certificate“ укажите путь к сертификату УЦ и пользовательскому сертификату, размещенных на машине администратора;

· в поле “User container name” укажите уникальное имя контейнера, размещенного на компьютере пользователя, на который будет установлен С-Терра Клиент, в данном случае \\.\REGISTRY\Client1.

· в поле “User identity type” выберите в качестве идентификатора, пересылаемого партнеру, “DistinguishedName”. Поле “Value“ заполняется автоматически..

· установите флажок “Check consistency now”, если нужно выполнить проверку соответствия сертификата пользователя и секретного ключа в контейнере, который нужно разместить на машине администратора. Для этого нажмите кнопку “[…]” и выберите нужный контейнер, и укажите пароль к нему. Такая проверка будет выполнена при создании инсталляционного пакета.

· установите флажок “Copy container”, если нужно во время инсталляции С-Терра Клиент на компьютере пользователя, выполнить копирование контейнера с секретным ключом, указанного в поле Source container name, в другой контейнер с именем, указанным в поле User container name. Если имеются пароли к контейнерам, то укажите их (в данном примере происходит копирование контейнера с дискеты в реестр с контейнером Client1).

Рисунок 9

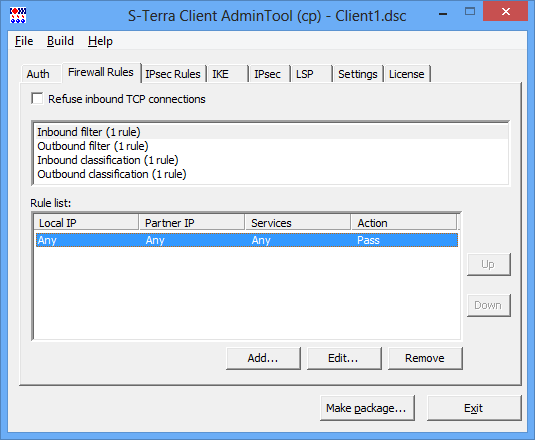

На вкладке “Firewall Rules” (Рисунок 10) можно настроить правила фильтрации трафика. В данном случае оставим настройки по умолчанию – пропускать весь трафик.

Рисунок 10

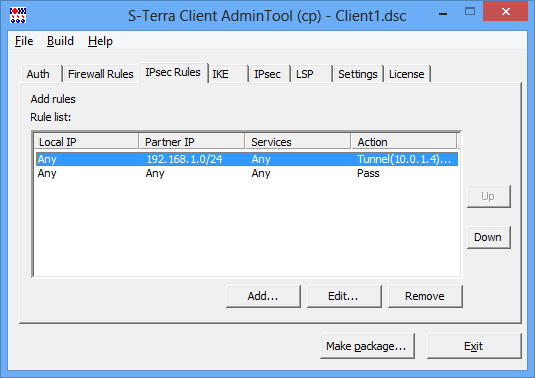

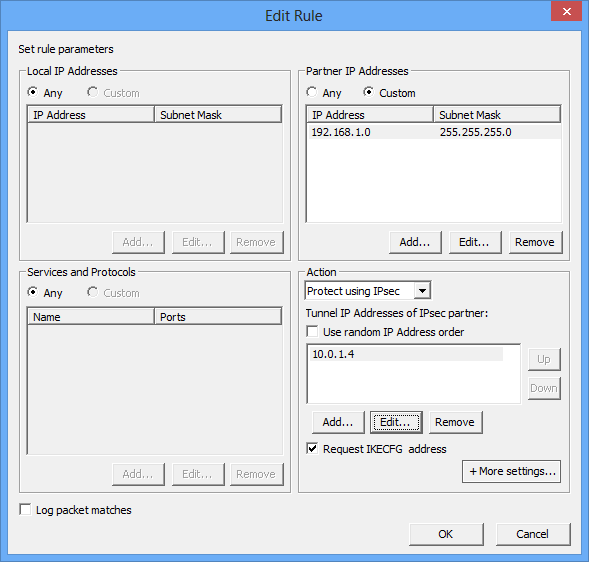

На вкладке “IPsec Rules” (Рисунок 11) добавьте правило для трафика, подлежащего шифрованию, IP-адрес шлюза, с которым будет построено защищенное соединение (Рисунок 12). Так же установите флажок “Request IKECFG address”. Добавленному правилу увеличьте приоритет.

Рисунок 11

Рисунок 12

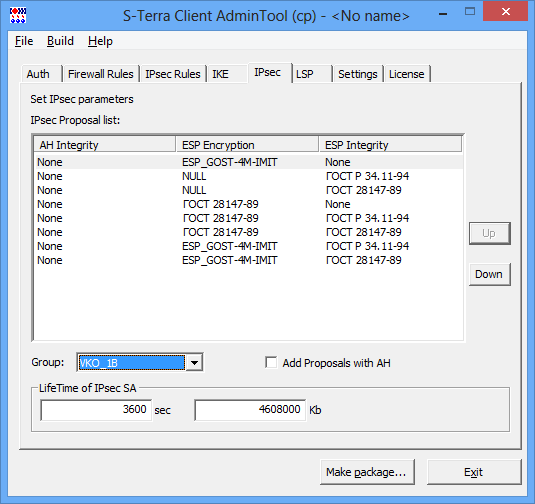

На вкладке “IPsec” поднимите вверх правило, соответственно настроенному на шлюзе IPsec Transform Set и выберете “Group” – “VKO_1B” (Рисунок 13).

Рисунок 13

Остальные настройки можно оставить без изменений. Главное мы сделали: указали, что шифровать, как шифровать и с кем устанавливать соединение.

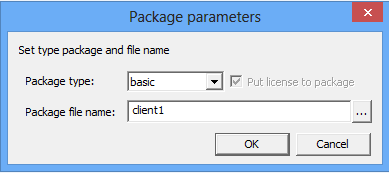

Теперь можно нажимать кнопку Make package… (Рисунок 14 ) Укажем имя и выберем каталог, куда положить инсталляционный пакет. После нажатия кнопки OK за несколько секунд будет создан инсталляционный файл.

Рисунок 14

Установите на клиентском компьютере полученный exe-файл и перегрузите компьютер (на операционных системах Windows 7 и Windows 8 перезагрузка не требуется).

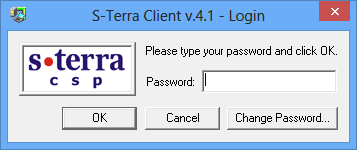

В трее появится иконка S-Terra Client (Рисунок 15). Для начала работы необходимо залогиниться (Рисунок 16). По умолчанию пароль отсутствует, в дальнейшем его можно установить.

Рисунок 15

Рисунок 16