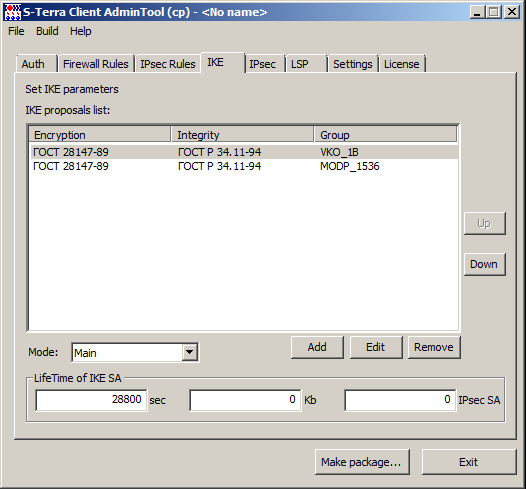

В этой вкладке определены наборы политик для защиты соединений IKE, которые предлагаются партнеру для согласования при создании ISAKMP SA.

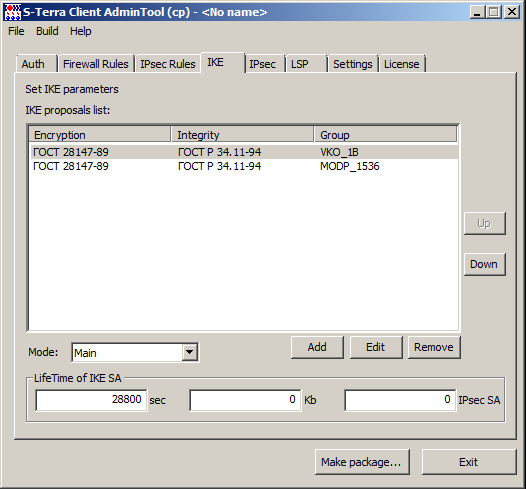

Рисунок 30

IKE proposals list – упорядоченный список IKE предложений по приоритету. В верхней строчке находится предложение с наивысшим приоритетом.

Encryption – предлагаемые алгоритмы шифрования пакетов:

· ГОСТ 28147-89 – российский криптографический алгоритм, представленный в конфигурации (во вкладке LSP) как G2814789CPRO1-K256-CBC-65534.

· ГОСТ Р 28147-89 Z – российский криптографический алгоритм ГОСТ 28147-89 на таблице замен Z, представленный в конфигурации (во вкладке LSP) как G2814789Z-K256-CFB-65529.

Integrity – предлагаемые алгоритмы проверки целостности пакетов. Используются следующие российские криптографические алгоритмы:

· ГОСТ Р 34.11-94 – российский криптографический алгоритм, представленный в конфигурации (во вкладке LSP) как GR341194CPRO1-65534.

· ГОСТ Р 34.11-2012 256 бит – российский криптографический алгоритм, представленный в конфигурации (во вкладке LSP) как GR341112_256TC26-65128.

· ГОСТ Р 34.11-2012 512 бит – российский криптографический алгоритм, представленный в конфигурации (во вкладке LSP) как GR341112_512TC26-65527.

Имена алгоритмов шифрования пакетов и проверки целостности данных считываются из файла admintool.ini, размещенного в папке Продукта S-Terra Client AdminTool cp. Для изменения имен алгоритмов необходимо отредактировать этот файл, описанный в разделе «Формат задания имен алгоритмов в файле admintool.ini», и перезапустить графический интерфейс.

Group – параметры выработки общего сессионного ключа:

· VKO2_1B – используется алгоритм VKO ГОСТ Р 34.10-2012 (длина ключа 256 бит).

· VKO_1B – используется алгоритм VKO ГОСТ Р 34.10-2001 [RFC4357] (длина ключа 256 бит).

· MODP_768 – группа 1 (768-битовый вариант алгоритма Диффи-Хеллмана).

· MODP_1024 – группа 2 (1024-битовый вариант алгоритма Диффи-Хеллмана).

· MODP_1536 – группа 5 (1536-битовый вариант алгоритма Диффи-Хеллмана).

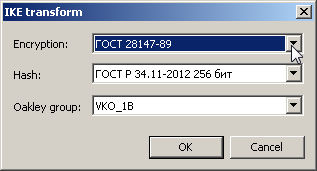

Кнопки Add, Edit и Remove позволяют добавить, отредактировать алгоритм в записи из списка IKE предложений или удалить запись. При нажатии на кнопку Add или Edit появляется окно IKE transform (Рисунок 31). При нажатии на кнопку Remove будет запрошено подтверждение на удаление выделенной записи.

Рисунок 31

Кнопки Up и Down предназначены для упорядочивания списка предложений по приоритету.

Mode – режим обмена информацией о параметрах защиты и установления IKE SA. Имеет два значения:

· Main – в этом режиме партнеру высылаются все IKE политики для выбора и согласования.

· Aggresssive – в этом режиме партнеру высылается только первая IKE политика из списка, имеющая самый высокий приоритет. При выборе этого режима выдается об этом предупреждение. Если для аутентификации используется предопределенный ключ и выбран тип идентификатора KeyID, то должен использоваться только режим Aggressive.

LifeTime of IKE SA (sec) – время в секундах, в течение которого ISAKMP SA будет существовать. Возможное значение – целое число из диапазона 0..2147483647. Рекомендуемое значение – 28800, которое выставлено при открытии нового проекта. Значение 0 означает, что время действия SA не ограничено. Пустая строка – недопустима, при создании инсталляционного файла будет выдано сообщение об ошибке.

LifeTime of IKE SA (Kb) – указывает объем данных в килобайтах, который могут передать стороны во всех IPsec SA, созданных в рамках одного ISAKMP SA. Возможное значение – целое число из диапазона 0..2147483647. Рекомендуемое значение – 0, которое выставлено при открытии нового проекта. Значение 0 означает, что объем данных в килобайтах не ограничен. Пустая строка – недопустима, при создании инсталляционного файла будет выдано сообщение об ошибке.

IPsec SA – количество IPsec SA, созданных в рамках одного ISAKMP SA. Значение 0 означает, что количество IPsec SA не ограничено.