Опишем этот процесс на отдельном компьютере пользователя.

Шаг 1: установите программный Продукт СКЗИ «КриптоПро CSP»..

Шаг 2: инсталлируйте ключевой носитель, на котором будет размещен контейнер с секретным ключом пользователя, используя СКЗИ "КриптоПро CSP

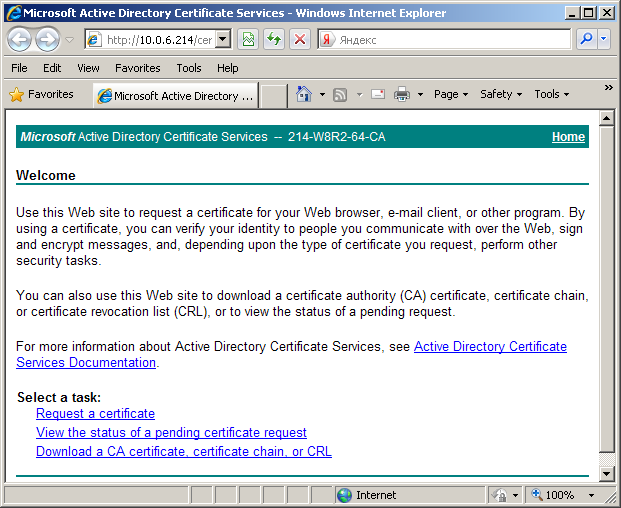

Шаг3: запустите Microsoft Internet Explorer. В поле Address укажите адрес сервера Удостоверяющего Центра и запустите утилиту certsrv (Certificate Service), например, http://10.0.6.214/certsrv/.

Полагаем, что на сервере уже установлен Продукт СКЗИ «КриптоПро CSP».

Шаг 4: в появившемся окне высвечивается имя удостоверяющего центра – в нашем случае 214-W8R2-64-CA. Для формирования запроса на создание сертификата пользователя выберите предложение “Request a certificate” (Рисунок 41):

Рисунок 41

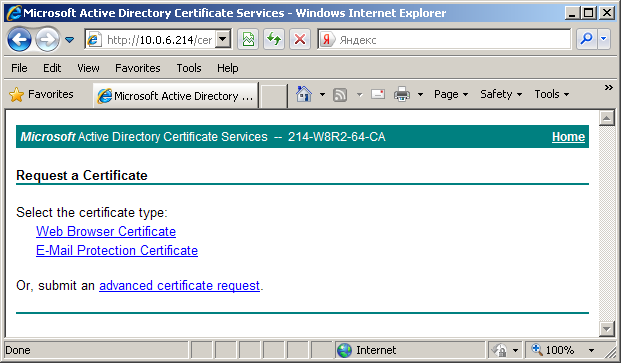

Шаг 5: выберите расширенный запрос на сертификат – предложение “advanced certificate request” (Рисунок 42):

Рисунок 42

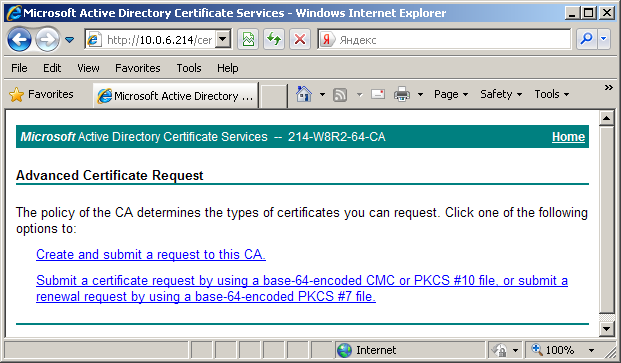

Шаг 6: для получения формы для формирования запроса на сертификат выберите предложение “Create and submit a request to this CA” (Рисунок 43):

Рисунок 43

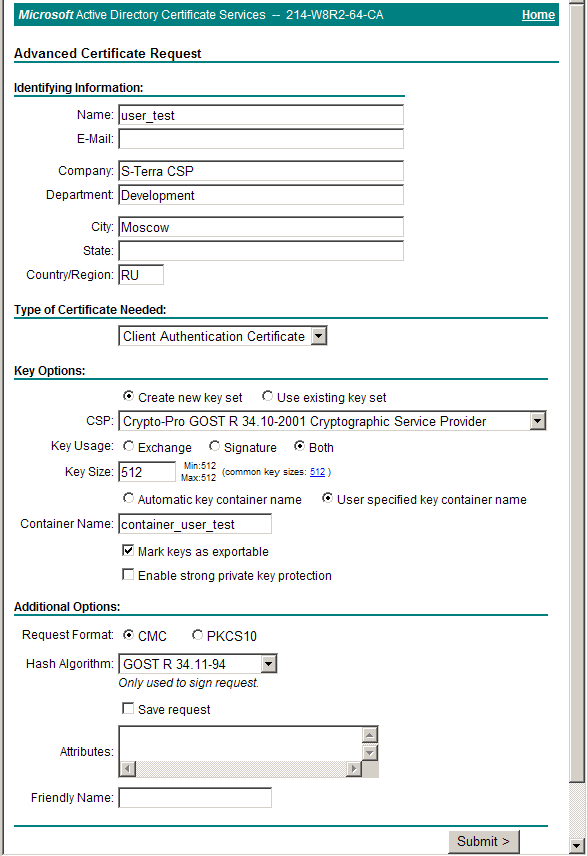

Шаг 7: заполните форму расширенного запроса, показанную ниже (Рисунок 44). Дадим некоторые пояснения для ее заполнения:

· в разделе Identifying Information (Информация о Владельце Сертификата) внесите данные о владельце сертификата. Во всех полях этого раздела разрешается использовать не только латинские, но и русские буквы, кроме поля Country/Region, оно всегда содержит значение RU.

· в разделе Type of Certificate Needed (Тип требуемого сертификата) из выпадающего списка выберите предложение Client Authentication Certificate

· в разделе Key Options (Опции ключей) задаются параметры создаваемой ключевой пары и размещение секретного ключа. Рекомендуется выбрать следующие опции:

· поставьте переключатель в положение Create new key set (Создать установки для нового секретного ключа)

· CSP (Тип Криптопровайдера) – из выпадающего списка выберите Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider

· Key Usage (Использование ключей) – выбор типа ключа – Signature (для подписи), Exchange (для обмена), Both (для подписи и обмена) – поставьте переключатель в положение Both

· Key Size (Размер ключа) – при выборе алгоритма GOST R 34.10-2001 длина ключа всегда 512

· поставьте переключатель в положение User specified key container name, чтобы задать имя контейнера с секретным ключом

· в поле Container name (Имя контейнера) введите имя контейнера, в котором будет размещен секретный ключ без указания ключевого носителя, выбрать ключевой носитель будет предложено далее. В имени контейнера разрешается использовать латинские буквы и цифры

· Mark keys as exportable – поставьте флажок, чтобы можно было скопировать контейнер с секретным ключом с одного ключевого носителя на другой, а также во время создания инсталляционного файла провести проверку соответствия сертификата пользователя и секретного ключа

· в разделе Additional Options (Дополнительные опции):

· Hash Algorithm – выбрать GOST R34.11-94

· далее установок никаких делать не нужно.

По этому образцу заполните форму запроса и нажмите кнопку Submit (послать запрос):

Рисунок 44

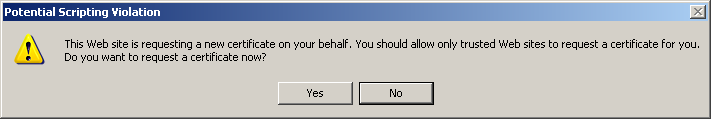

Шаг 8: появляется предупреждение (Рисунок 45), нажмите кнопку Yes, чтобы продолжить:

Рисунок 45

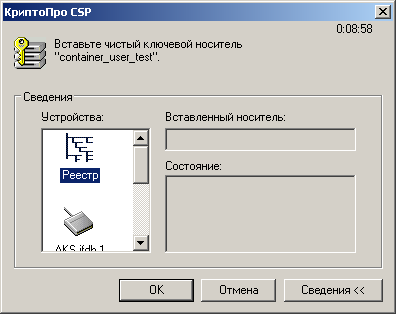

Шаг 9: выберите ключевой носитель, в котором будет размещен контейнер с секретным ключом, например, Реестр, и нажмите ОК. В целях безопасности контейнер с секретным ключом лучше размещать на внешнем носителе (eToken), который будет храниться только у пользователя.

Рисунок 46

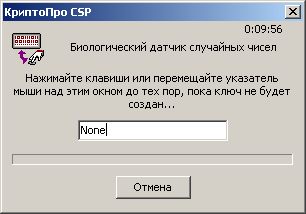

Шаг 10: для создания ключевой пары в режиме КС1 появляется окно для биологической инициализации ДСЧ – нажмите любые клавиши или подвигайте мышкой: В режиме КС2 такое окно не появляется.

Рисунок 47

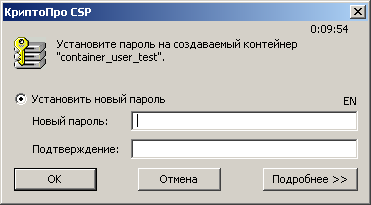

Шаг 11: задайте пароль на контейнер с секретным ключом и нажмите ОК:

Рисунок 48

Таким образом, ключевая пара – открытый и секретный ключи созданы. Секретный ключ размещен в контейнере в ключевом носителе Реестр на компьютере пользователя и защищен паролем. А на основе открытого ключа Удостоверяющий Центр создаст сертификат пользователя.

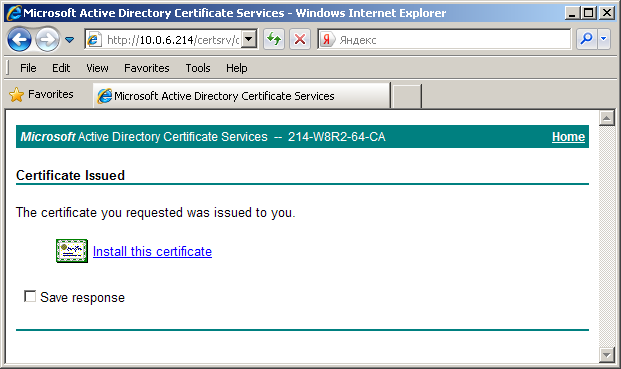

Шаг 12: Удостоверяющий Центр сразу издал сертификат пользователя и прислал об этом уведомление (Рисунок 49). Выберите предложение “Install this certificate”, чтобы получить сертификат пользователя из Удостоверяющего Центра и разместить его в контейнере с секретным ключом, в нашем примере – в Реестре.

Рисунок 49

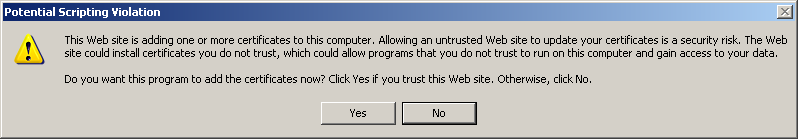

Шаг 13: появляется предупреждение (Рисунок 50), нажмите кнопку Yes, чтобы продолжить:

Рисунок 50

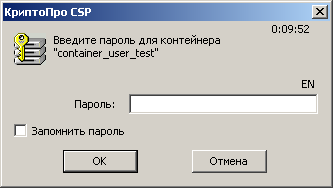

Шаг 14: еще раз введите пароль на контейнер с секретным ключом и нажмите ОК (Рисунок 51):

Рисунок 51

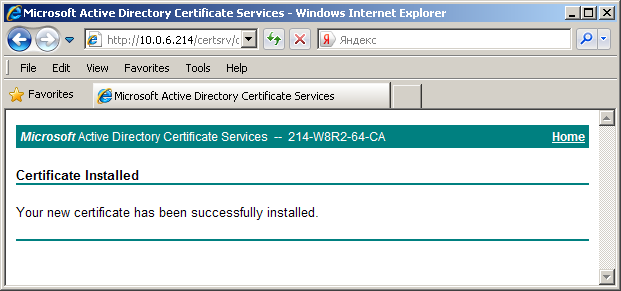

Выдается сообщение, что сертификат пользователя успешно размещен в контейнере с секретным ключом (Рисунок 52).

Рисунок 52

Сертификат пользователя можно получить из Удостоверяющего Центра и другими путями, но описанный здесь наиболее удобен.

В контексте безопасности компьютера, пользователь не может запрашивать сертификат компьютера через интернет с использованием обозревателя Internet Explorer. Поэтому, чтобы получить контейнер с сертификатом для компьютера, необходимо скопировать контейнер с локальным сертификатом, который был получен из Удостоверяющего центра в контейнер компьютера. Эти действия выполняются при помощи продукта «КриптоПро CSP» и описаны в следующем разделе.