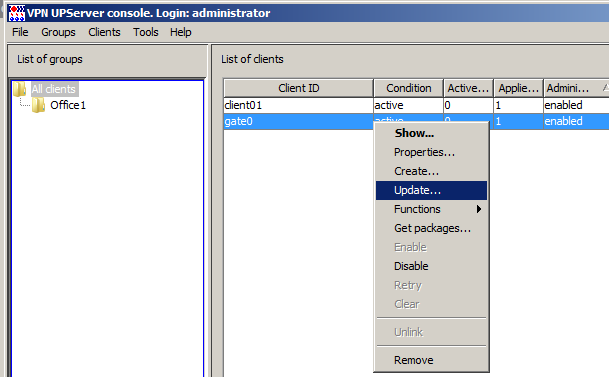

1. В консоли С-Терра КП в контекстном меню учетной записи “gate0” выберите предложение Update (Рисунок 205).

Рисунок 205

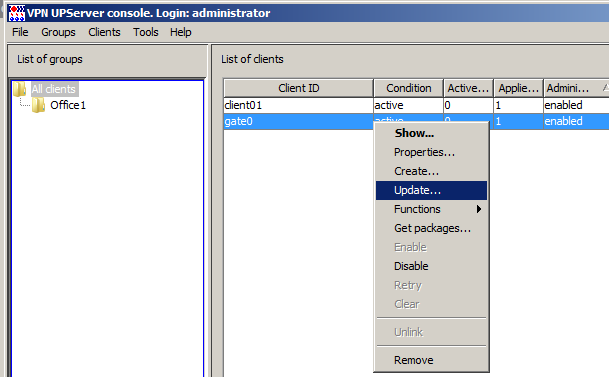

2. В открывшемся окне Update the client нажмите кнопку Е (Рисунок 206).

Рисунок 206

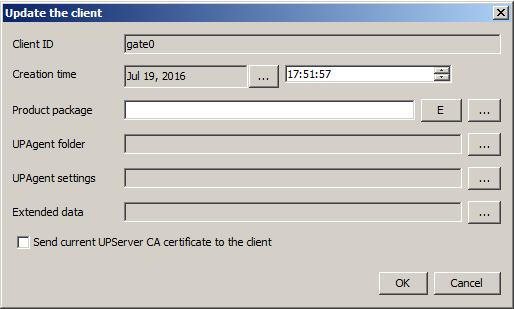

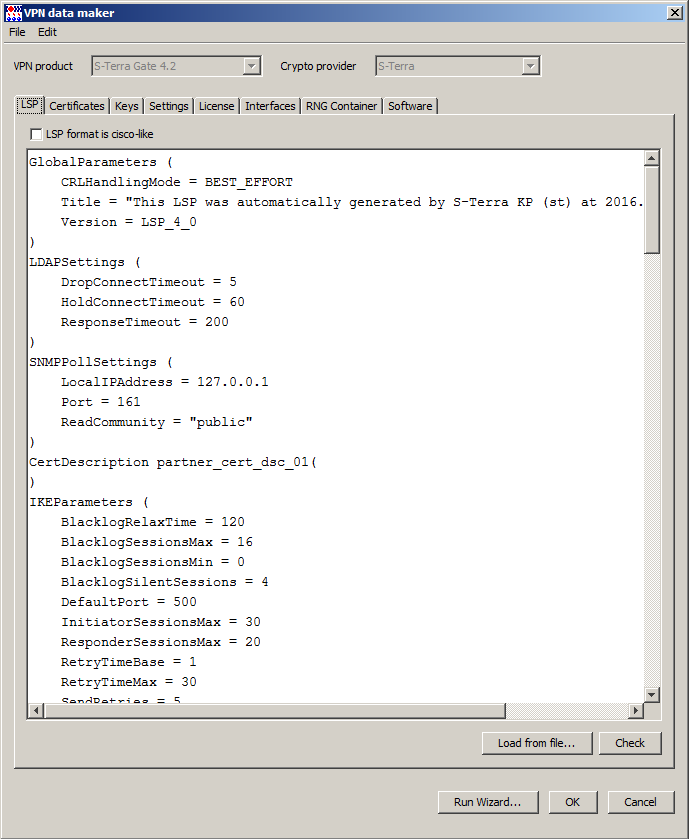

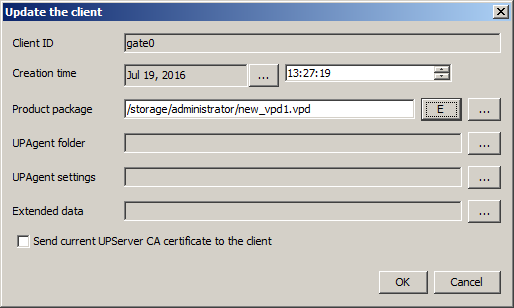

3. В окне VPN data maker (Рисунок 207) перейдите в окна мастера для редактирования настроек S-Terra Gate, нажав кнопку Run Wizard.

Рисунок 207

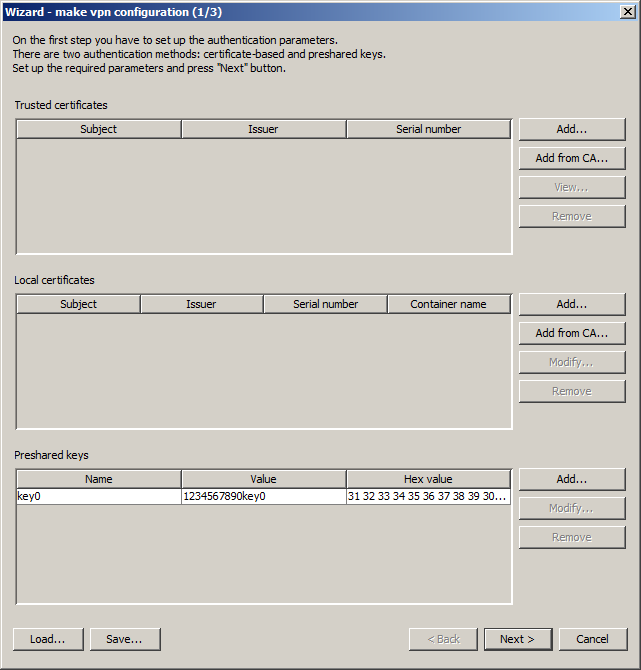

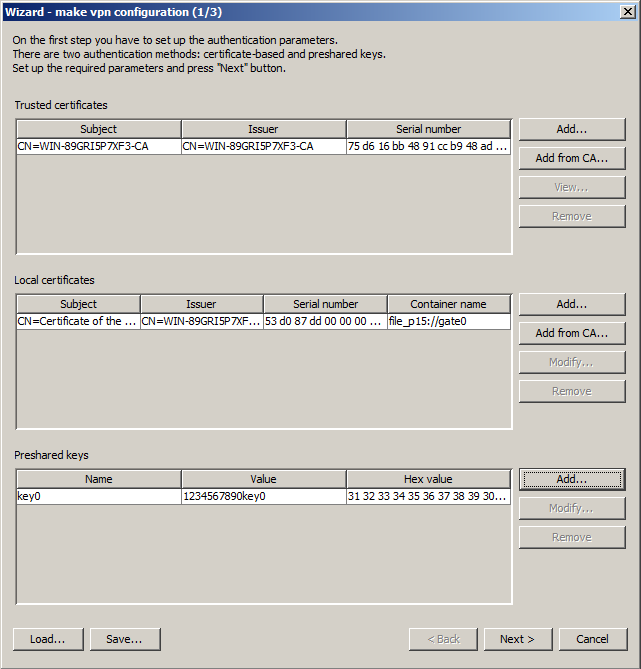

4. В первом окне мастера (Рисунок 208) добавьте СА сертификат, которым были подписаны сертификаты для “client01” и “gate0”, и локальный сертификат для “gate0”, нажав кнопку Add from CA … .

Внимание! |

В сценарии обновления сертификатов удаление старого сертификата производится отдельным обновлением. |

Рисунок 208

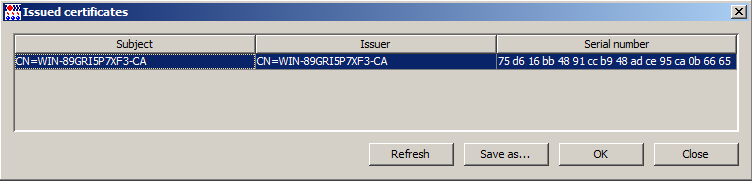

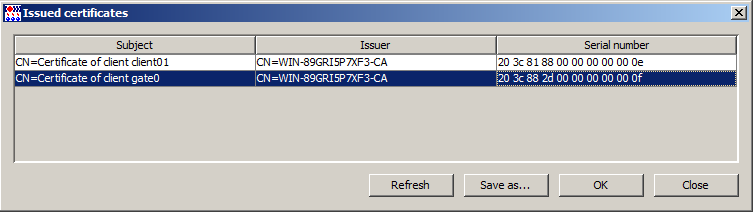

5. В окне Issued certificates выберите необходимые сертификаты и нажмите кнопку ОК (Рисунок 209).

Рисунок 209

Рисунок 210

6. Если сертификаты создавались средствами MS CA, используйте кнопку Add.. для выбора сохраненных сертификатов в файловом хранилище.

7. Нажмите кнопку Next (Рисунок 211).

Рисунок 211

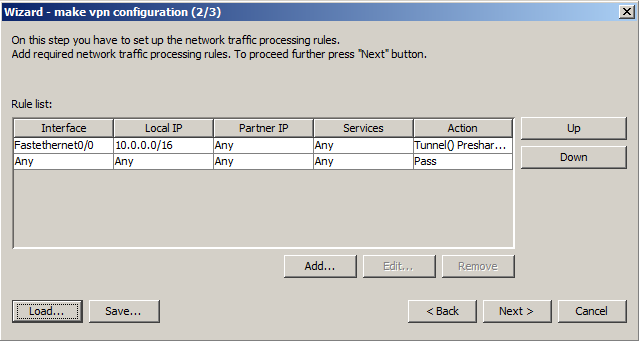

8. Для добавления нового правила обработки трафика нажмите кнопку Add (Рисунок 212).

Рисунок 212

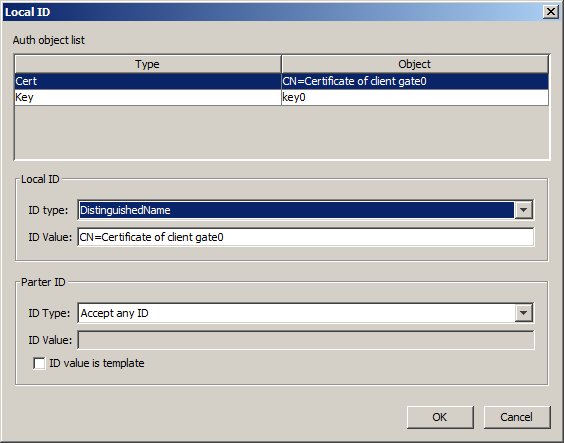

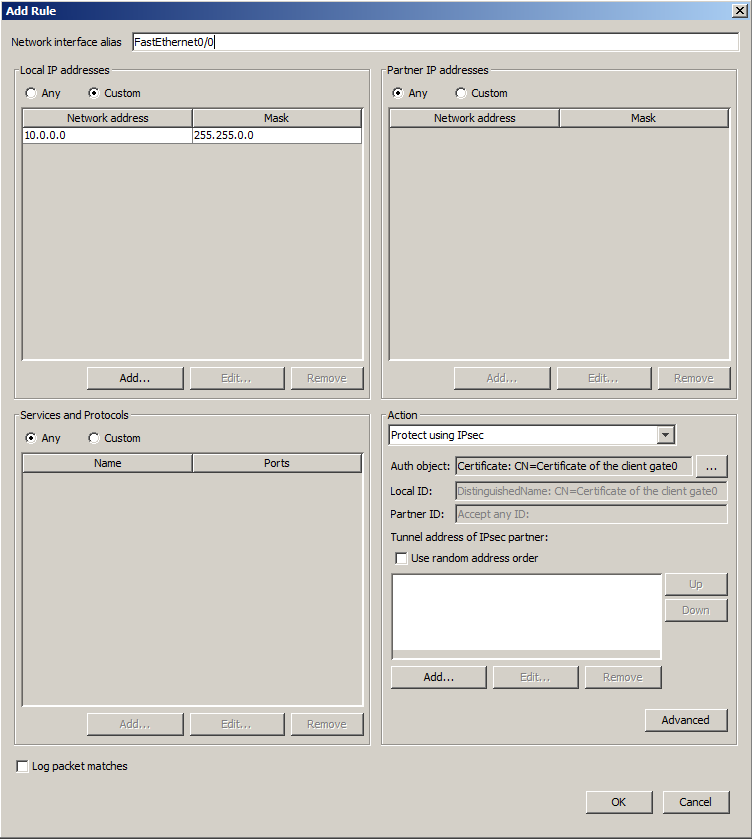

9. Новое правило обработки трафика нужно привязать к интерфейсу с логическим именем FastEthernet0/0, который обращен во внешнюю подсеть (в нашей схеме это интерфейс с адресом 192.168.10.2). В разделе Local IP Addresses укажите всю внутреннюю подсеть 10.0.0.0/16, в разделе Partner IP Addresses – значение Any, партнер может быть с любым адресом. В разделе Action – соединение с партнером должно быть защищено, для аутентификации устройства используется локальный сертификат, в качестве идентификатора “gate0” используется поле DistinguishedName локального сертификата, у партнера идентификатор может быть любым (для задания этих параметров нажмите кнопку … в области Action – Protect using IPsec – Auth object (Рисунок 213)). Нажмите кнопку ОК (Рисунок 214).

Рисунок 213

Рисунок 214

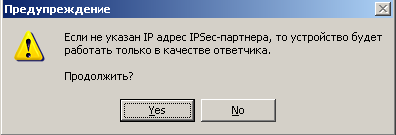

10. На открывшемся предупреждении нажмите кнопку Yes (Рисунок 215).

Рисунок 215

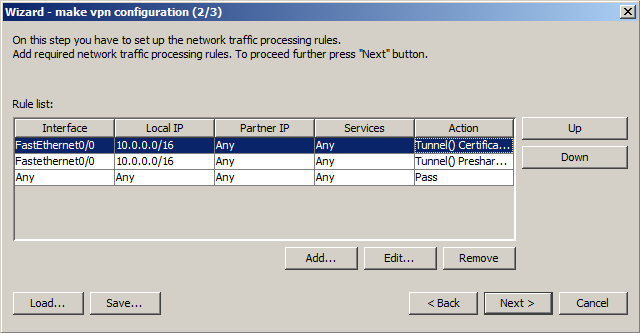

11. Для созданного правила обработки трафика увеличьте приоритет, используя кнопку Up (Рисунок 216). После этого нажмите кнопку Next.

Рисунок 216

12. Лицензионные данные оставьте без изменений, нажмите кнопку Finish (Рисунок 217).

Рисунок 217

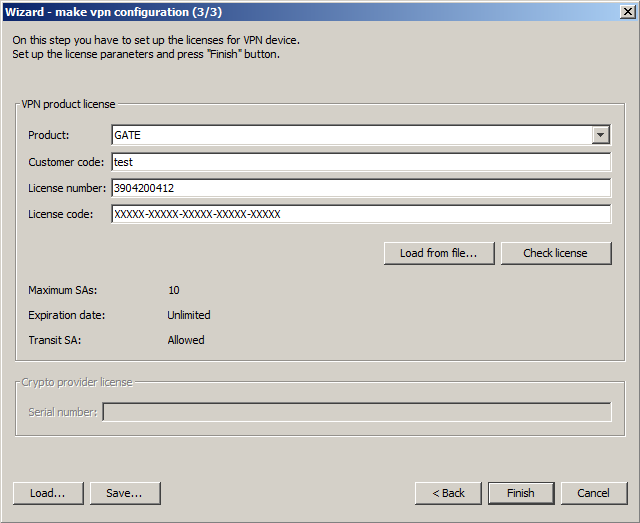

13. Все введенные данные отображаются во вкладках VPN data maker, нажмите кнопку ОК (Рисунок 218).

Рисунок 218

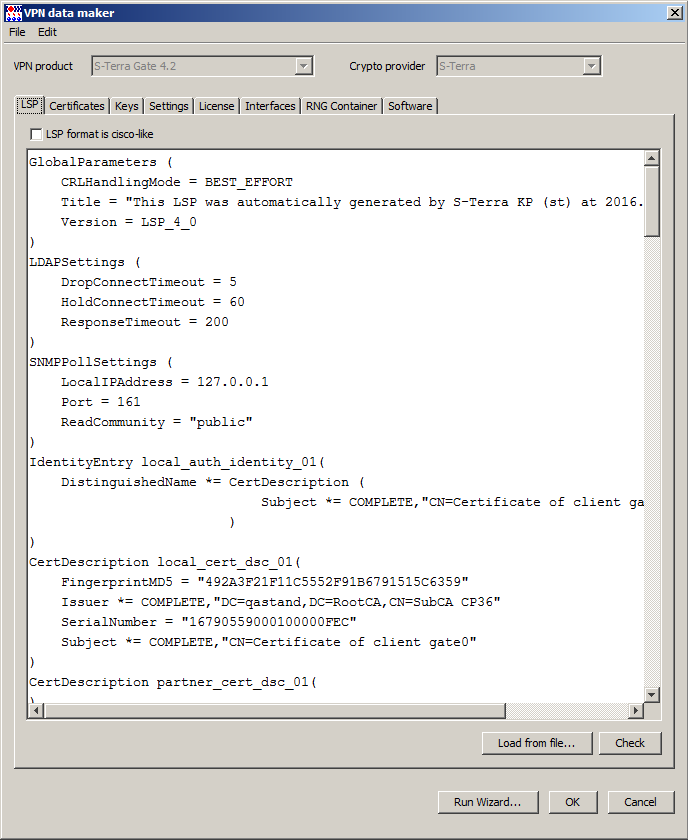

14. В окне Update the client нажмите кнопку ОК (Рисунок 219).

Рисунок 219

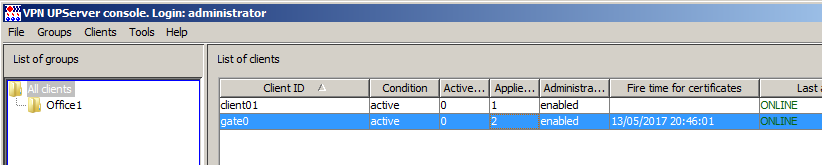

15. Обновление для управляемого VPN устройства “gate0” создано (Рисунок 220).

Рисунок 220

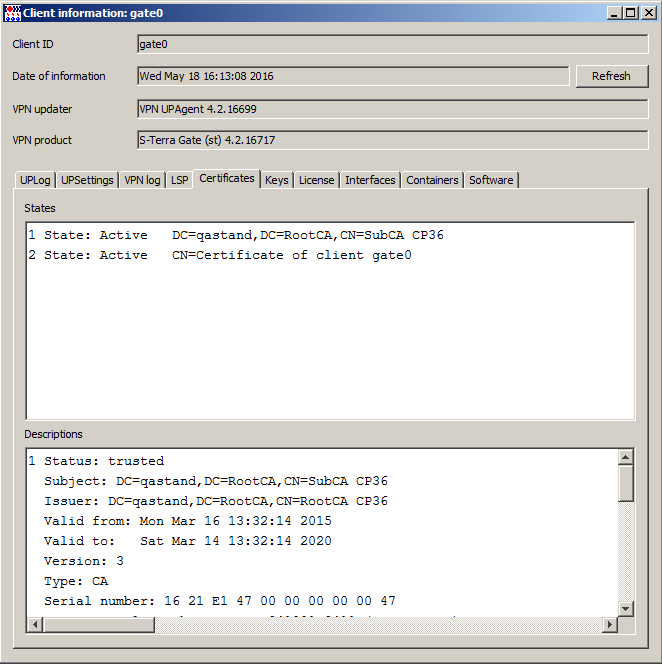

16. После того, как центральный шлюз скачает подготовленное обновление и применит его, в консоли С-Терра КП можно посмотреть вкладку Certificates, выбрав в контекстном меню учетной записи управляемого VPN устройства предложение Show, – СА и локальный сертификаты зарегистрированы для VPN продукта и используются (Рисунок 221).

Рисунок 221

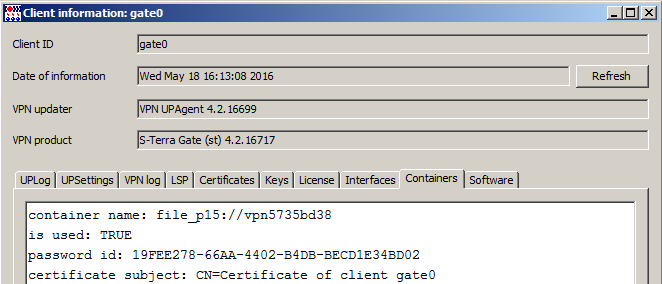

17. Во вкладке Containers видно, что на центральном шлюзе используется контейнер с ключевой парой локального сертификата – is used: TRUE.

Рисунок 222