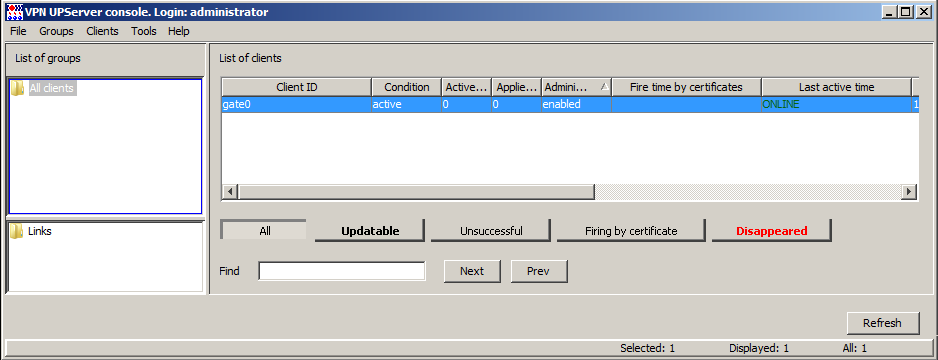

Во вкладке Clients консоли С-Терра КП создадим группу учетных записей управляемых VPN устройств, в ней учетную запись для управляемого VPN устройства, на котором установлен или будет установлен продукт S-Terra Client/CSP VPN Client/CSP VPN Server.

Рисунок 148

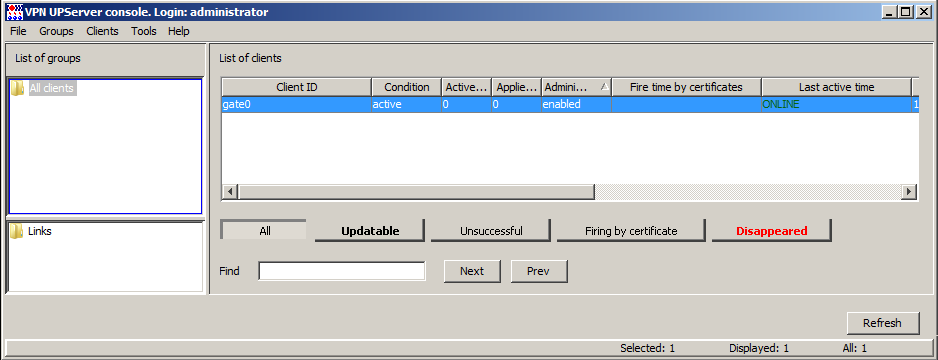

1. Для создания группы учетных записей управляемых VPN устройств выделите группу All clients, а в меню Groups выберите предложение Create (Рисунок 149).

Рисунок 149

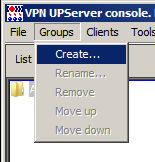

2. В поле Name введите имя группы, например, Office1, в которой в дальнейшем будут созданы учетные записи управляемых VPN устройств (Рисунок 150), и нажмите ОК.

Рисунок 150

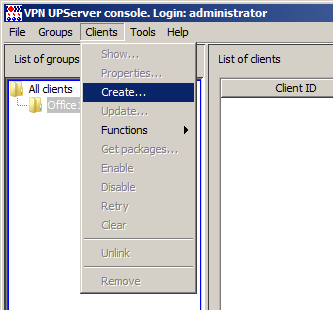

3. В меню Clients выберите предложение Create (Рисунок 151).

Рисунок 151

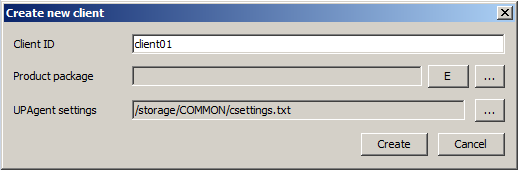

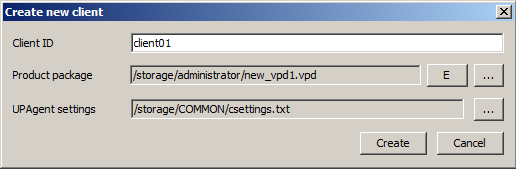

4. В окне создания новой учетной записи управляемого VPN устройства Create new client введите идентификатор , например, client01, а в области Product package нажмите кнопку E (Рисунок 152).

Рисунок 152

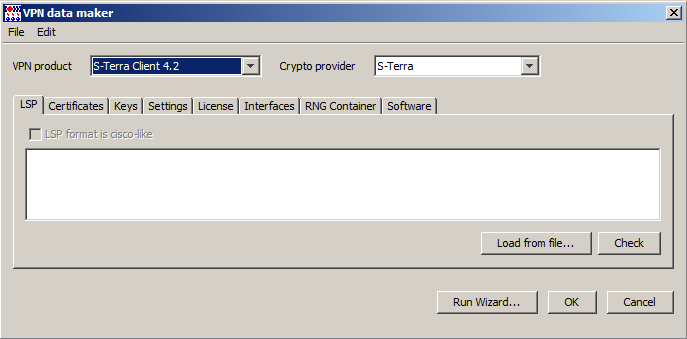

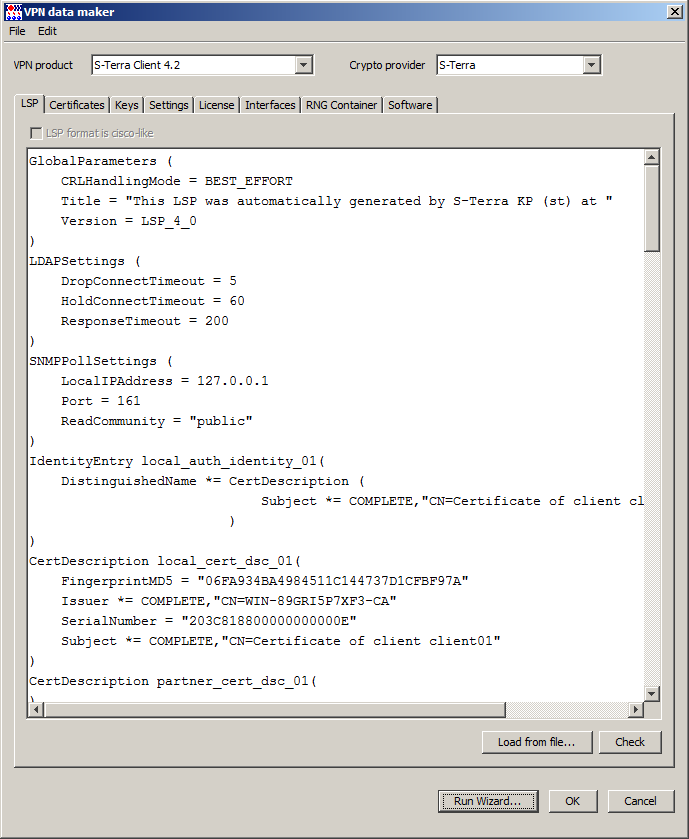

5. В окне VPN data maker (Рисунок 153) задайте настройки VPN продукта и среды его функционирования. В поле VPN product выберите, например, S-Terra Client 4.2, а в поле Crypto provider – S-Terra. Конфигурацию управляемого VPN устройства можно ввести во вкладки или загрузить из файла, а можно воспользоваться окнами мастера, нажав кнопку Run Wizard…

Рисунок 153

6. Выполните п.п. 1-4 раздела «Получение локальных сертификатов при помощи инструмента CA tools».

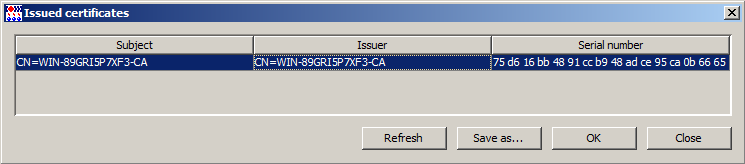

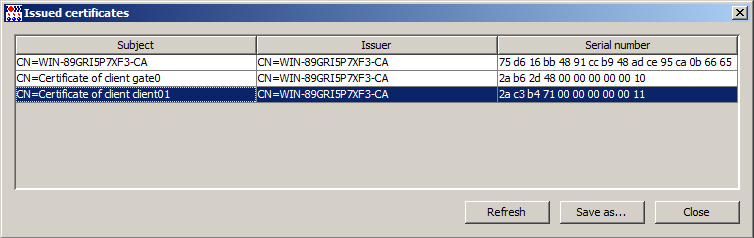

7. В области Trusted certificates первого окна мастера нажмите кнопку Add from CA… и выберите СА сертификат, которым подписаны созданные ранее локальные сертификаты (Рисунок 154).

Рисунок 154

8. В области Local certificates нажмите кнопку AddfromCA… и выберите локальный сертификат для “client01” (Рисунок 155).

Рисунок 155

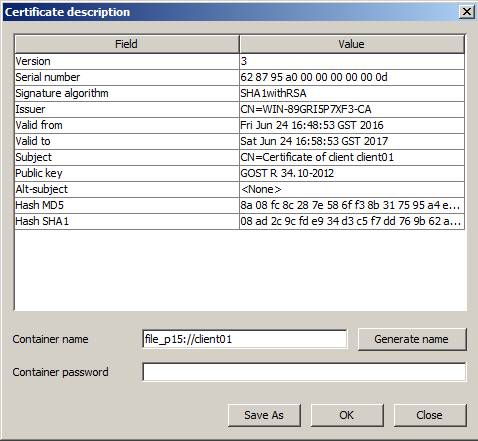

9. В окне Certificate description укажите имя контейнера на управляемом VPN устройстве, в котором будет располагаться контейнер с закрытым ключом. Имя может быть создано автоматически путем нажатия кнопки Generate name. Назначьте новый пароль для контейнера, или оставьте это поле пустым и нажмите кнопку ОК (Рисунок 156).

Рисунок 156

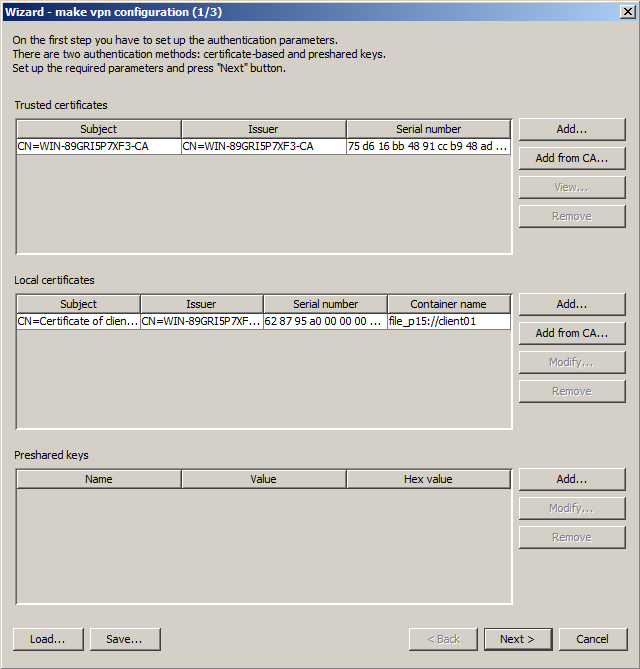

10. Указанные сертификаты добавятся в профиль, нажмите кнопку Next (Рисунок 157).

Рисунок 157

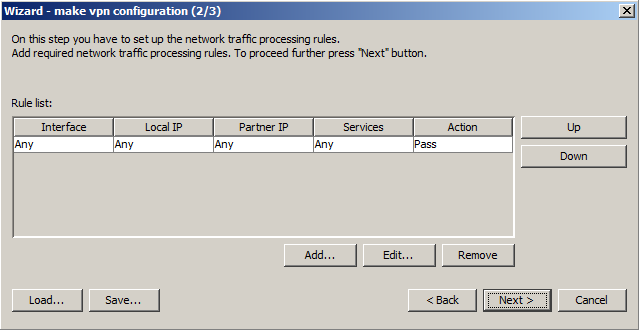

11. В следующем окне задайте правило обработки трафика для создания соединения между управляемым VPN устройством и Сервером управления, при этом соединение с центральным шлюзом должно быть защищенным, для этого нажмите кнопку Add (Рисунок 158).

Рисунок 158

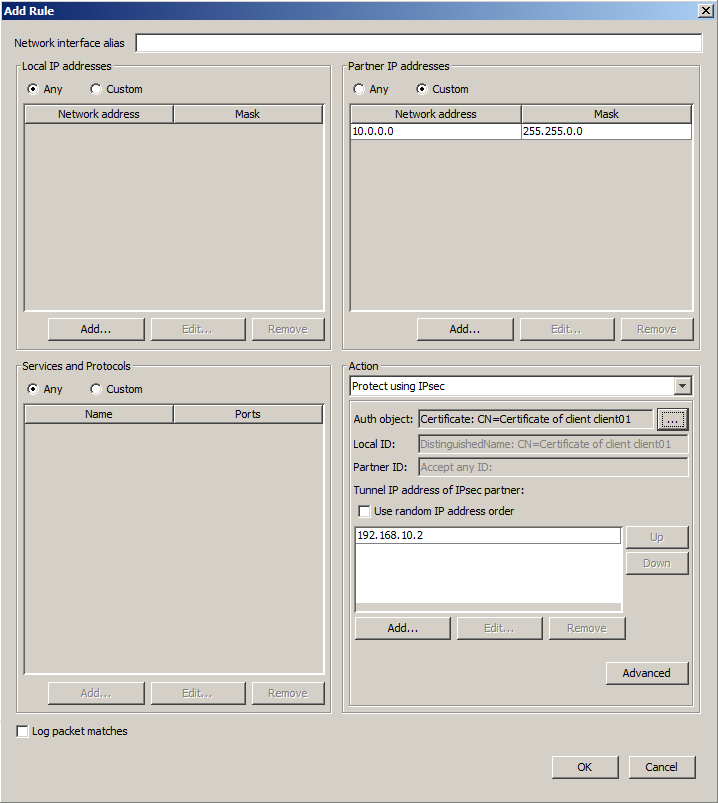

Рисунок 159

12. В поле Network interface alias (Рисунок 159) имя интерфейса не задается – правило обработки трафика будет привязано ко всем интерфейсам. В области партнера укажите всю подсеть 10.0.0.0/16 Сервера управления, в качестве адреса, до которого будет построен IPsec-туннель, задайте адрес интерфейса шлюза 192.168.10.2, защищающего подсеть с Сервером управления. Нажмите кнопку ОК

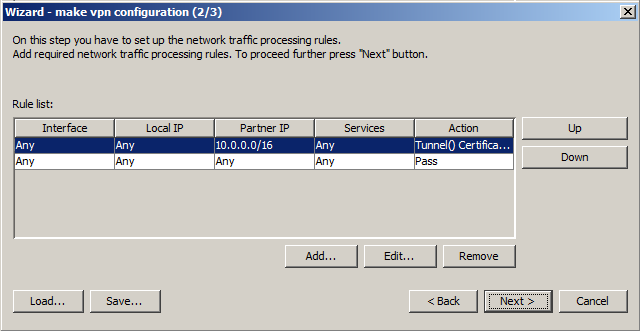

13. Увеличьте приоритет созданного правила обработки трафика, используя кнопку Up (Рисунок 160), затем нажмите Next.

Рисунок 160

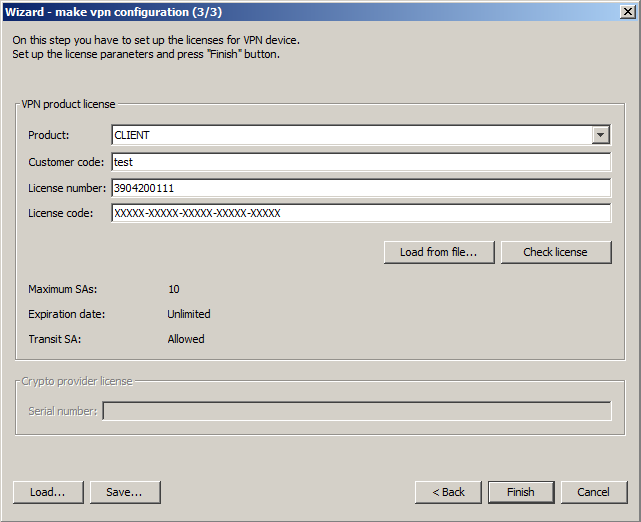

14. Введите данные лицензии на продукт S-Terra Client 4.2 (Рисунок 161).

Внимание! |

Номер лицензии (поле License number) не должен совпадать с номером лицензии партнера (S-Terra Gate). |

Рисунок 161

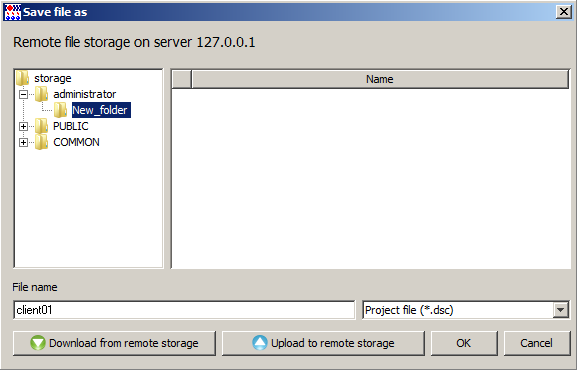

15. Сохраните все введенные данные, нажав кнопку Save…, и укажите имя DSC-проекта в любом созданной вами директории в файловом хранилище (Рисунок 162).

Рисунок 162

16. В окне мастера нажмите кнопку Finish (Рисунок 161). Все введенные данные будут отражены во вкладках VPN data maker (Рисунок 163). Нажмите кнопку ОК.

Рисунок 163

17. В окне создания новой учетной записи управляемого VPN устройства также нажмите Create (Рисунок 164).

Рисунок 164

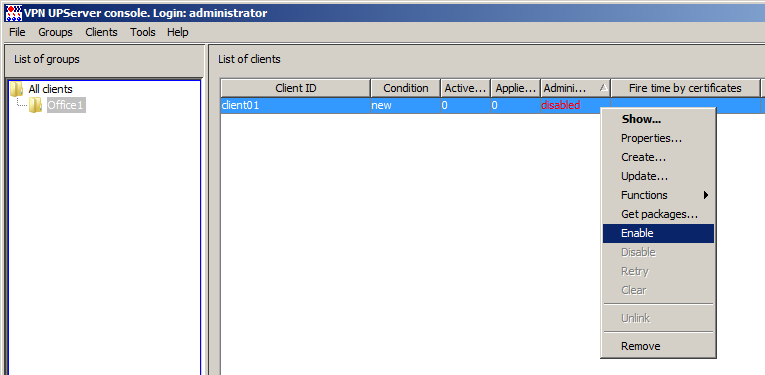

18. Созданную учетную запись управляемого VPN устройства переведите в активное состояние, выбрав в контекстном меню предложение Enable (Рисунок 165). Процедура Enable необходима для того, чтобы в момент инсталляции Клиента управления он смог связаться с Сервером управления и провести проверку возможности получения обновлений. После изменения статуса на enable, для управляемого VPN устройства будет сформировано проверочное (тестовое) обновление, и состояние Клиента управления в учетной записи управляемого VPN устройства изменится на waiting.

Рисунок 165

19. Подключите USB-флеш к Серверу управления.

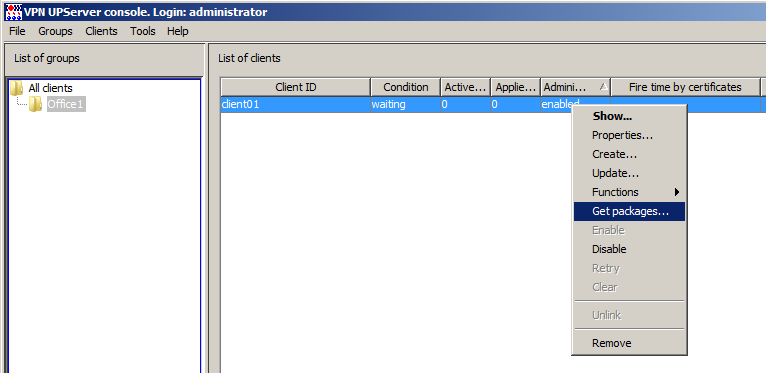

20. Для создания инсталляционных файлов Клиента управления и S-Terra Client для “client01” выберите предложение Get packages (Рисунок 166).

Рисунок 166

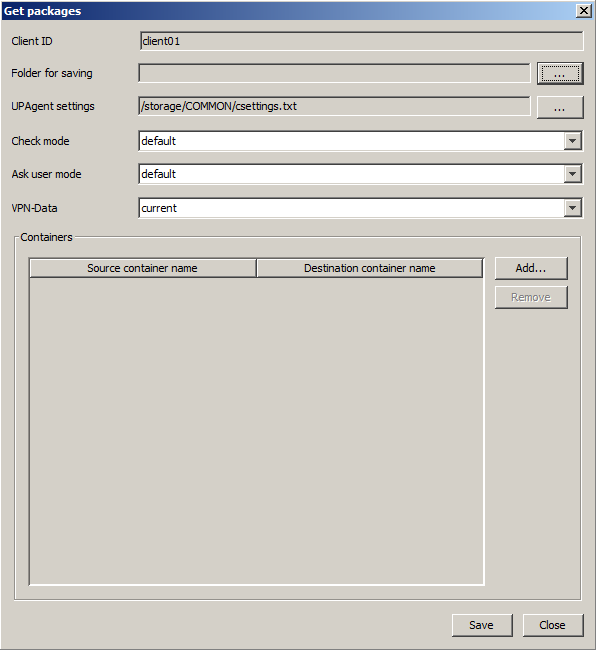

21. Откроется окно Get packages, в котором необходимо прописать директорию для сохранения файлов в поле Folder for saving. Для этого нажмите кнопку … (Рисунок 167).

Рисунок 167

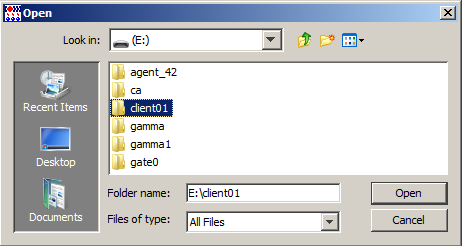

22. Укажите директорию для сохранения инсталляционных файлов на USB-флеш, например, E:\client01 (Рисунок 168).

Рисунок 168

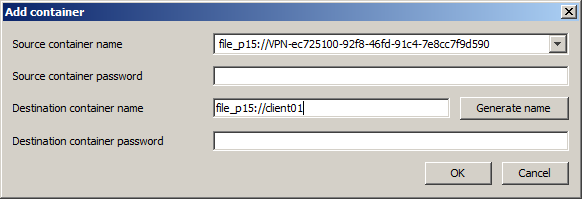

23. Далее в поле Containers окна Get packages нажмите кнопку Add и укажите имя созданного контейнера в файловой системе Сервера управления и имя нового контейнера на управляемом VPN устройстве (совпадает с именем в окне Certificate description, см. п. 5), а также пароли для них, если были заданы (Рисунок 169). Нажмите кнопку ОК.

Рисунок 169

Внимание! |

Поля Destination container name и Destination container password должны быть заполнены следующим образом: • Если в пункте 5 задан пароль на ключевой контейнер, то Destination container name должен совпадать с именем контейнера, используемым в п.5, а Destination container password должен совпадать или отсутствовать. • Если в пункте 5 не задан пароль на ключевой контейнер, то Destination container name может быть любым, а Destination container password должен отсутствовать. |

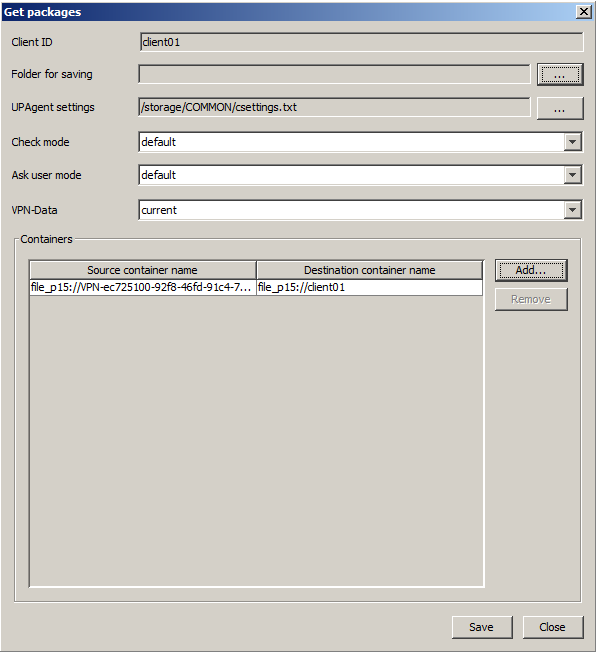

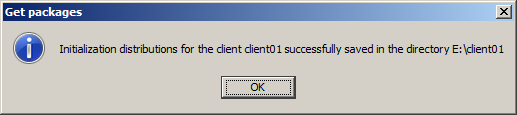

24. Нажмите кнопку ОК в окне Get packages (Рисунок 170).

Рисунок 170

В указанную директорию на USB-флеш будут сохранены два файла (Рисунок 171):

• setup_upagent.exe – файл для инициализации Клиента управления

• setup_product.exe – файл для настройки VPN продукта, содержащий контейнер с ключевой парой

Рисунок 171

25. Альтернативным способом переноса контейнеров на съемный носитель является использование утилиты cont_mgr. Посмотрите имя контейнера выпущенного сертификата для ”client01” в окне CA tools – Requests sender – Created reguests. При помощи утилиты cont_mgr запишите контейнер с секретным ключом в новый контейнер на USB-флеш, выполнив команду:

“C:\Program Files\S-Terra\S-Terra KP\lca\ST\cont_mgr.exe” save –cont file_p15://VPN-xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx –PIN “” –ext E:\client011.p15 –ePIN 12345

где

• file_p15://VPN-xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx – имя контейнера в файловой системе Сервера управления

• “” - пустой пароль к нему

• E:\client011.p15 - имя создаваемого контейнера на USB-флеш, в который выполняется сохранение

• 12345 - пароль для доступа к создаваемому контейнеру

Таким образом на USB–флеш записаны два файла и контейнер с ключевой парой. Выньте носитель из разъема Сервера управления.

26. Установка подготовленных файлов на управляемое VPN устройство осуществляется локально. Вставьте в USB-порт управляемого VPN устройства подготовленный USB-флеш и запустите установку в следующем порядке:

• сначала setup_product.exe

• затем setup_upagent.exe

Если порядок изменить, то Клиент управления сразу после установки попытается выйти на связь с Сервером управления по незащищенному соединению.

27. Если контейнер копировался средствами утилиты cont_mgr, которая входит в состав установленного VPN продукта, выгрузите контейнер с секретным ключом в файловую систему устройства:

“C:\Program Files\S-Terra Client\cont_mgr.exe” load –cont file_p15://client01 –PIN “” –ext E:\client011.p15 –ePIN 12345

где

• file_p15://client01 - имя контейнера на жестком диске нового устройства, в который будет скопирован контейнер gate01 с USB-флеш

• “” - пустой пароль на скопированный контейнер на жестком диске

• E:\client011.p15 - имя файла с контейнером, записанным на USB-флеш

• 12345 - пароль для доступа к файлу с контейнером