Запустите «КриптоПро CSP» и инсталлируйте ключевой считыватель Реестр для хранения контейнера с секретным ключом СА сертификата, как описано в разделе «Инсталляция ключевого считывателя Реестр в «КриптоПро CSP».

Для инсталляции Удостоверяющего Центра Microsoft Certification Authority запустите Диспетчер серверов – Управление – Добавить роли и компоненты. Пройдите по шагам мастера и инсталлируйте Веб-сервер (IIS).

Затем выполните инсталляцию Службы сертификации Active Directory, которую опишем подробнее.

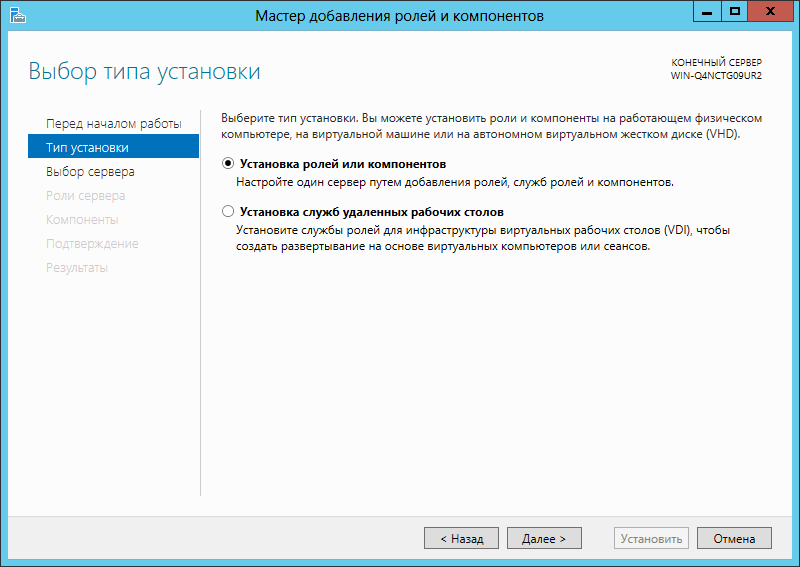

Шаг 1: Запустите Диспетчер серверов – Управление – Добавить роли и компоненты.

Рисунок 464

Шаг 2: В окне Мастера добавления ролей нажмите Далее.

Рисунок 465

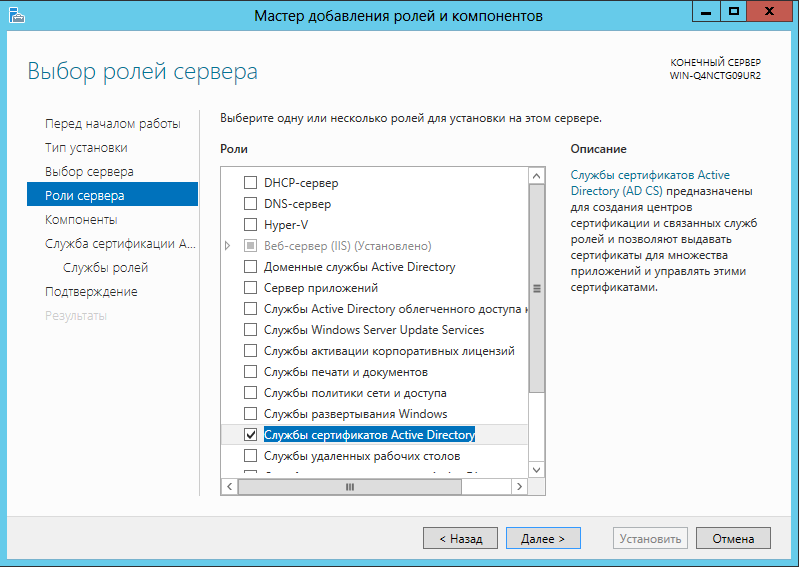

Шаг 3: Выберите тип установки – Установка ролей или компонентов и нажмите Далее.

Рисунок 466

Шаг 4: В окне выбора целевого сервера нажмите Далее, если выбран единственный добавленный в диспетчере сервер.

Рисунок 467

Шаг 5: В следующем окне выберите роль – Службы сертификатов Active Directory и нажмите Далее.

Рисунок 468

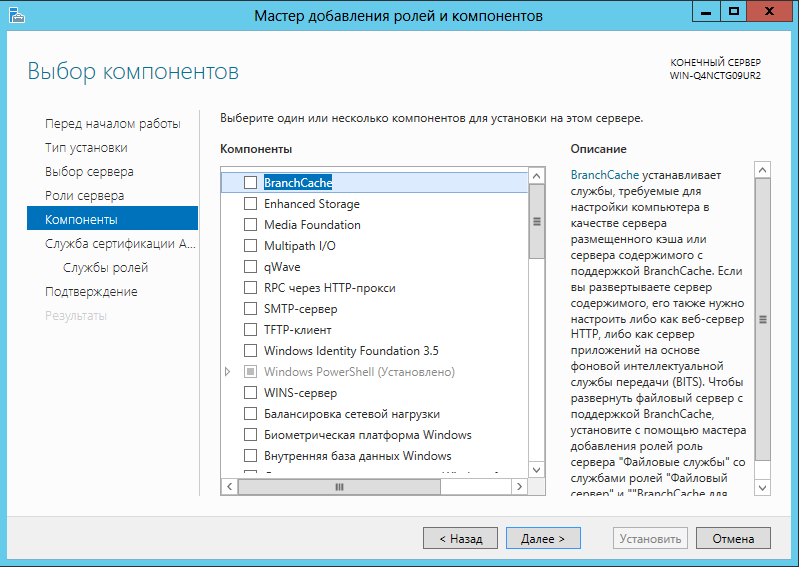

Шаг 6: Пропустите шаг добавления компонентов, а также информацию о службе сертификатов нажав Далее.

Рисунок 469

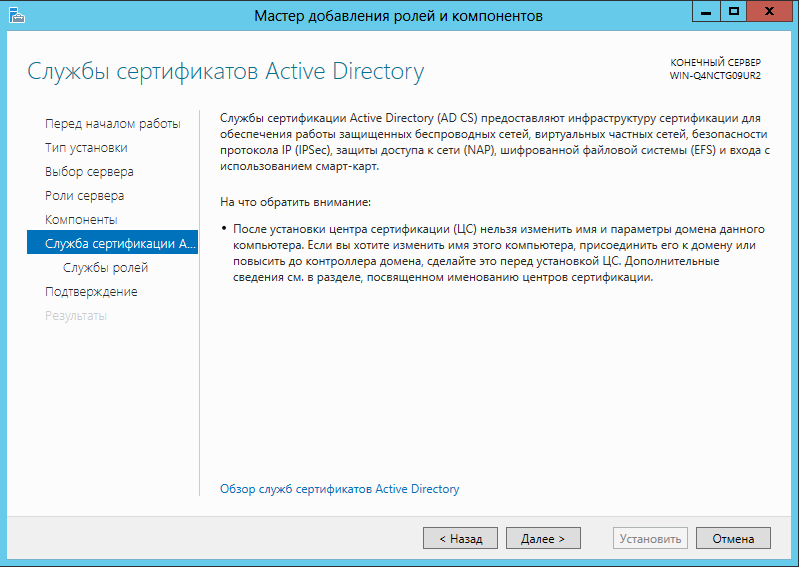

Рисунок 470

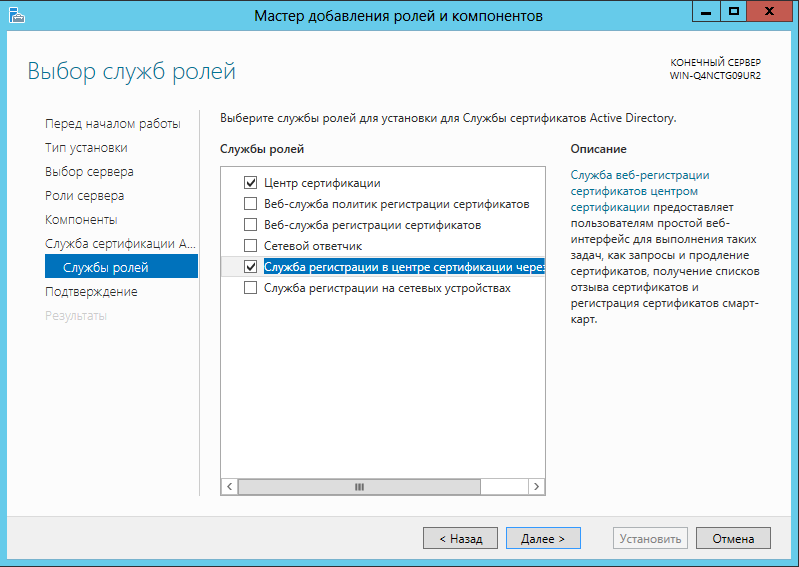

Шаг 7: Выберите службы ролей для установки – Центр сертификации и Служба регистрации в центре сертификации через Интернет, нажмите Далее.

Рисунок 471

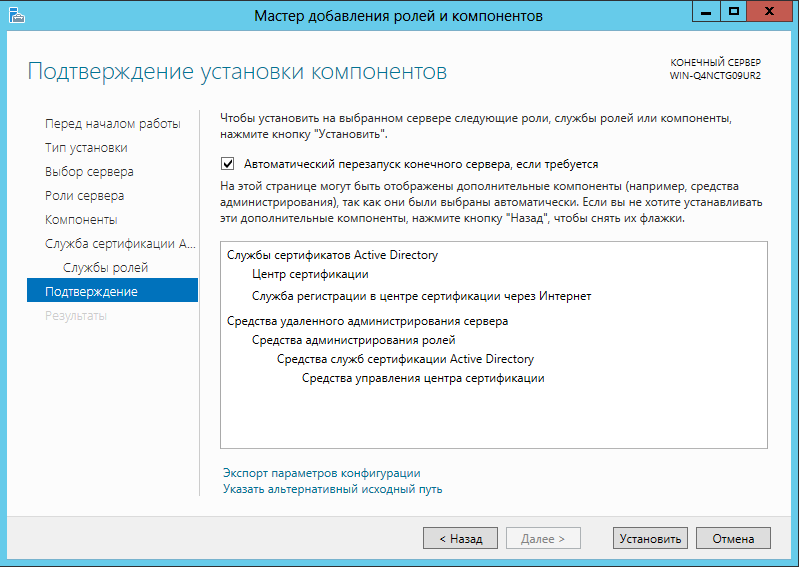

Шаг 8: В окне подтверждения установки компонентов отметьте флажком пункт Автоматический перезапуск конечного сервера и нажмите Установить.

Рисунок 472

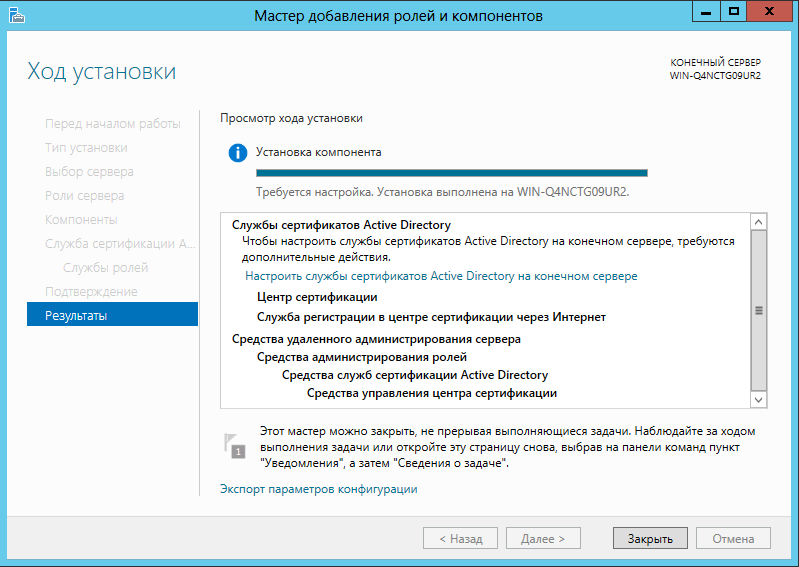

Шаг 9: После завершения установки необходимо настроить службы сертификатов – нажмите на ссылку Настроить службы сертификатов Active Directory на конечном сервере.

Рисунок 473

Шаг 10: В открывшемся окне нажмите Далее.

Рисунок 474

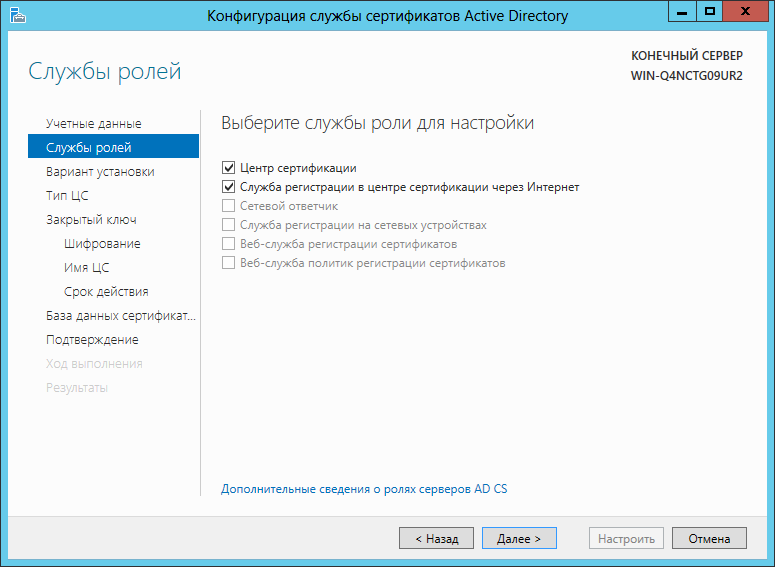

Шаг 11: Отметьте флажком установленные ранее службы для настройки и нажмите Далее.

Рисунок 475

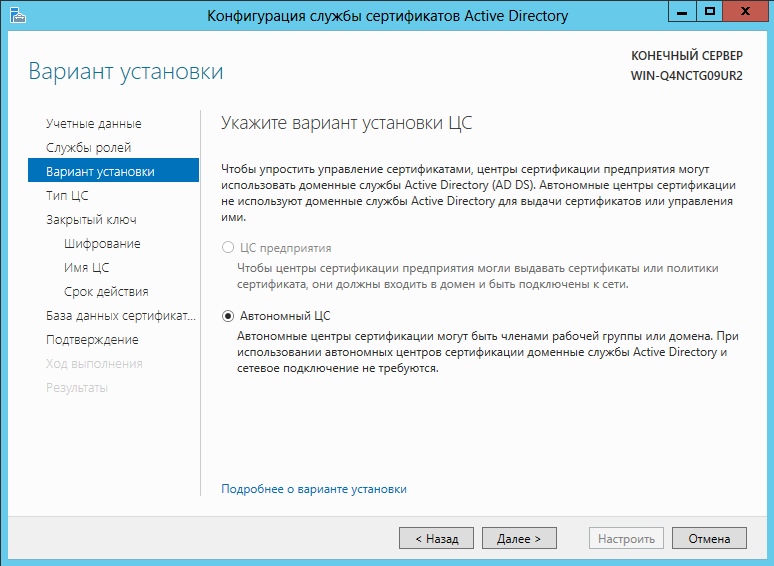

Шаг 12: Вариант установки – Автономный ЦС, нажмите Далее.

Рисунок 476

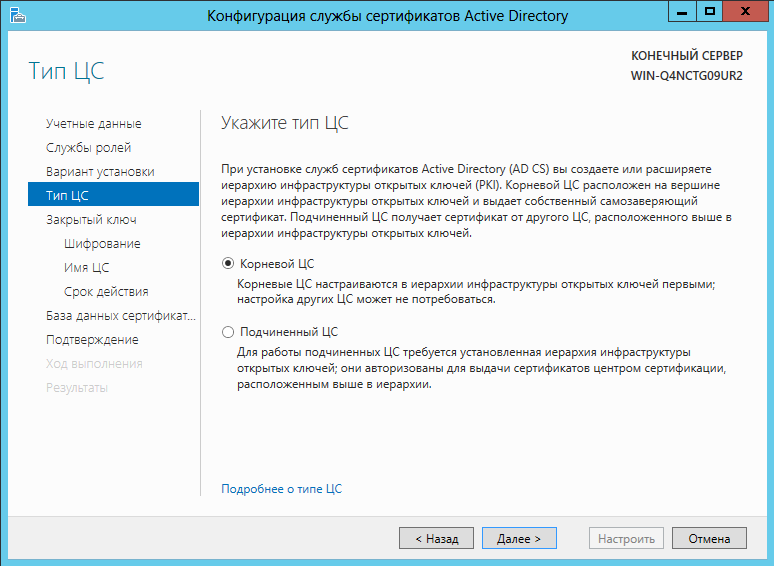

Шаг 13: Поставьте переключатель в положение Корневой ЦС и нажмите Далее.

Рисунок 477

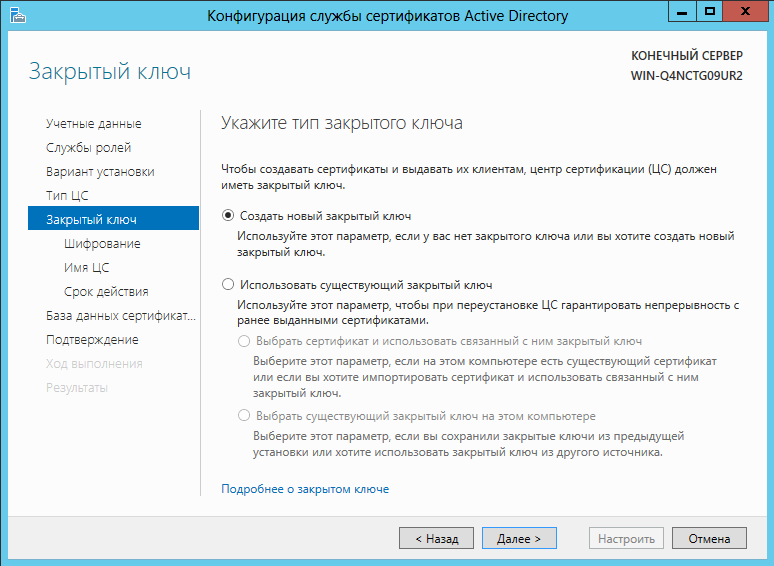

Шаг 14: Поставьте переключатель в положение Создать новый закрытый ключ, нажмите Далее.

Рисунок 478

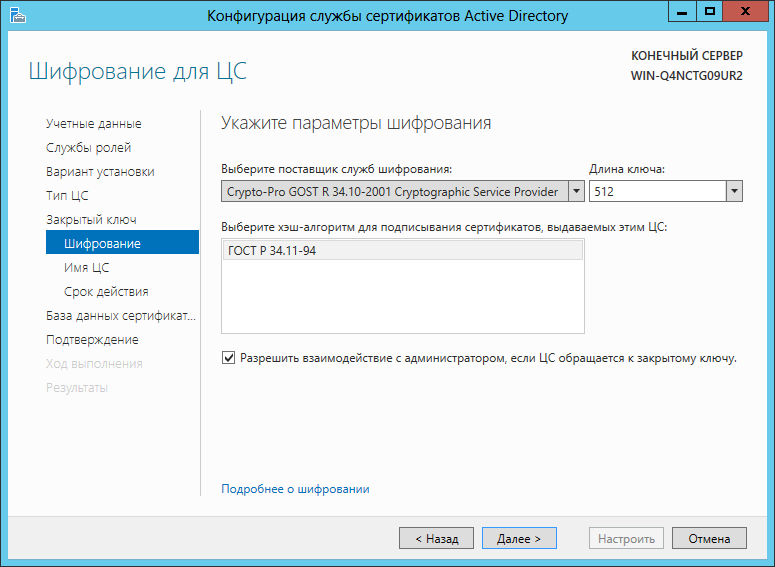

Шаг 15: Выберите криптопровайдера Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider и установите флажок Разрешить взаимодействие с администратором, если ЦС обращается к закрытому ключу, нажмите Далее.

Рисунок 479

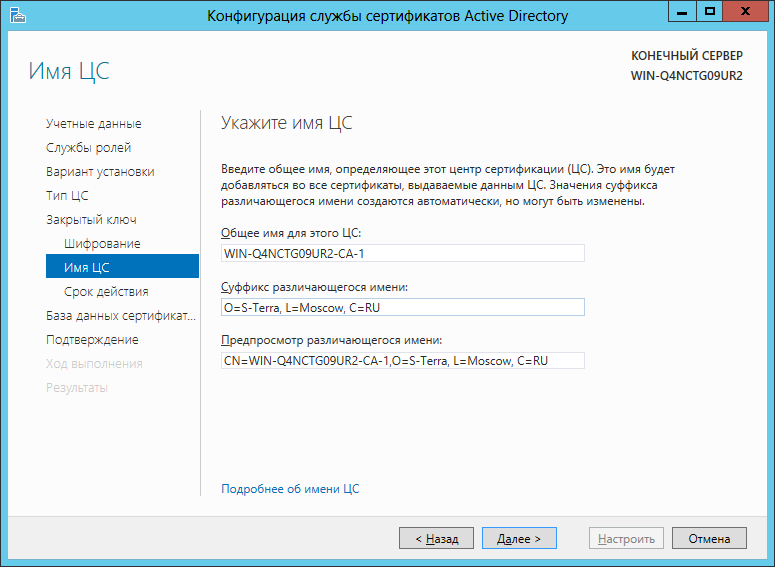

Шаг 16: Заполните поля для CA сертификата и нажмите Далее.

Рисунок 4801

Шаг 17: Укажите период действия для сертификата.

Рисунок 481

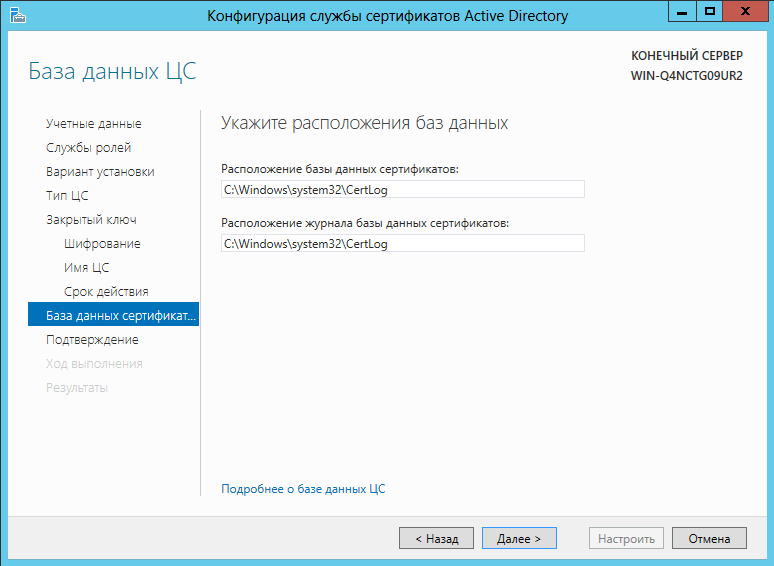

Шаг 18: В окне с указанием о размещении хранилища оставьте значения по умолчанию и нажмите Далее.

Рисунок 482

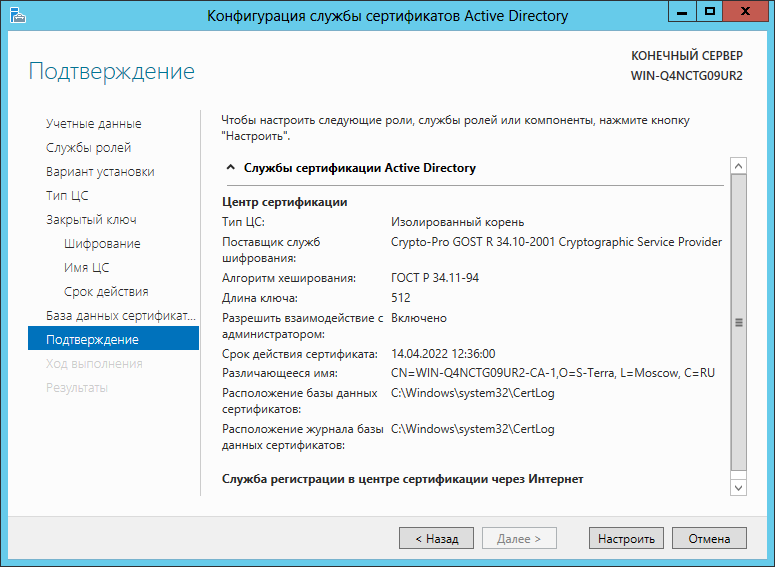

Шаг 19: Нажмите кнопку Настроить.

Рисунок 483

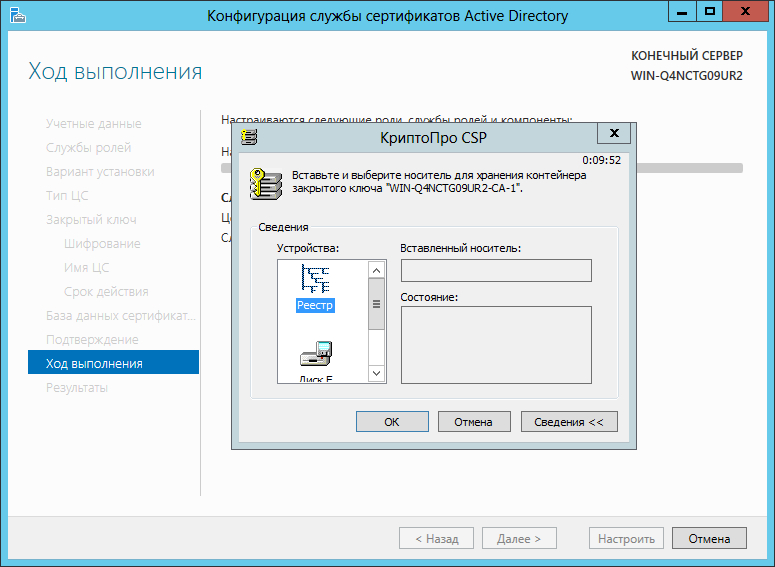

Шаг 20: Выберите ключевой носитель Реестр, куда будет записан контейнер с секретным ключом для CA сертификата, нажмите кнопку Ок.

Рисунок 484

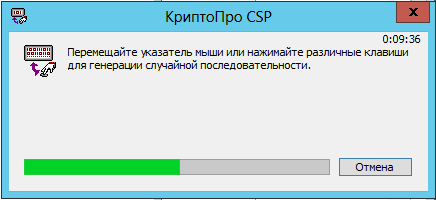

Шаг 21: Подвигайте мышкой или понажимайте клавиши, пока происходит создание ключевой пары.

Рисунок 485

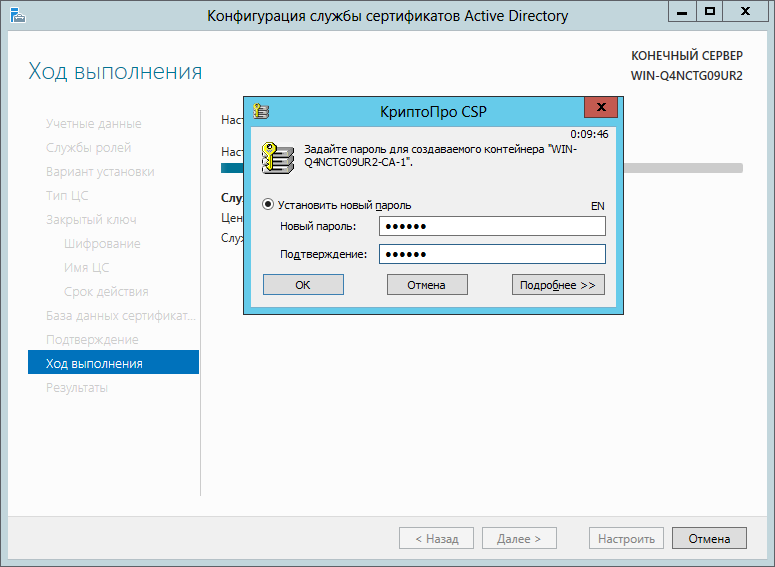

Шаг 22: Задайте пароль к созданному контейнеру.

Рисунок 486

Шаг 23: Укажите пароль к созданному контейнеру и отметьте флажком пункт Запомнить пароль.

Рисунок 487

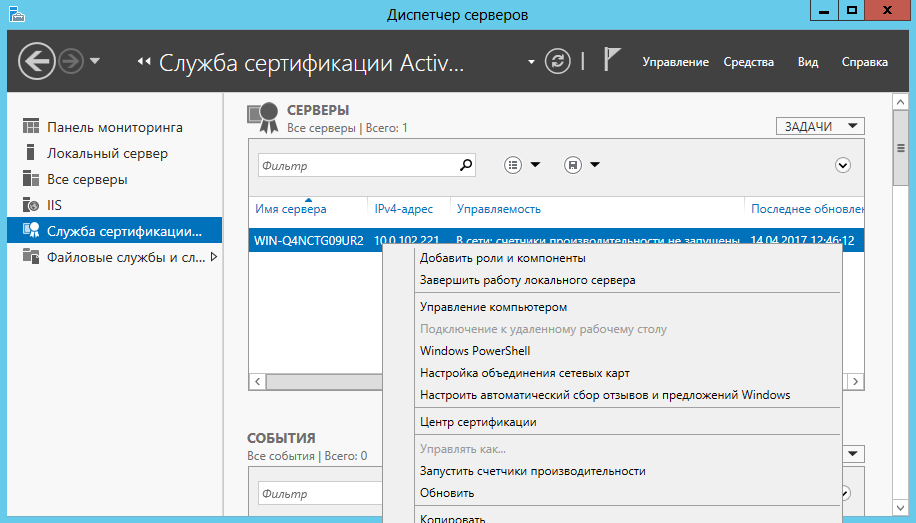

Шаг 24: Инсталляция Удостоверяющего Центра завершена. Для автоматического создания подписываемых сертификатов по запросу проведите некоторые настройки Удостоверяющего Центра. Перейдите в Диспетчер серверов – Служба сертификации и в контекстном меню выберите Центр сертификации.

Рисунок 488

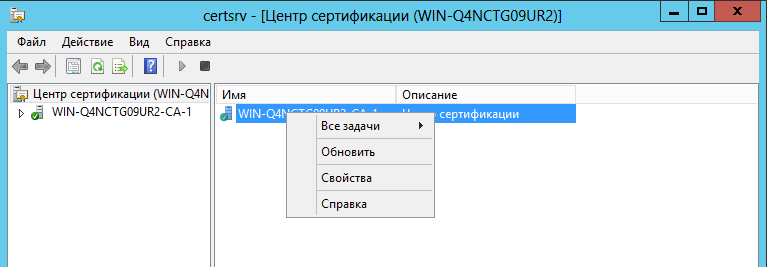

Шаг 25: В открывшемся окне выделите центр СА и в контекстном меню выберите Свойства.

Рисунок 489

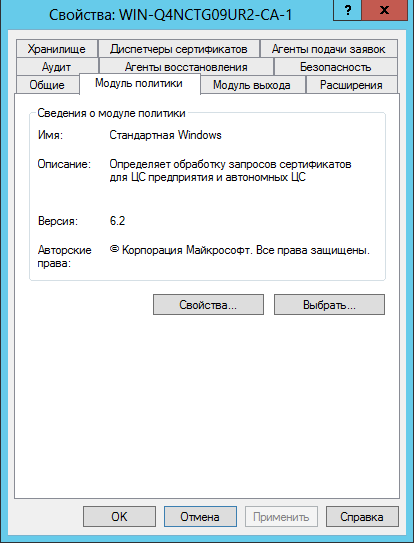

Шаг 26: В окне Свойства войдите во вкладку Модуль политики (Рисунок 63) и нажмите кнопку Свойства…

Рисунок 490

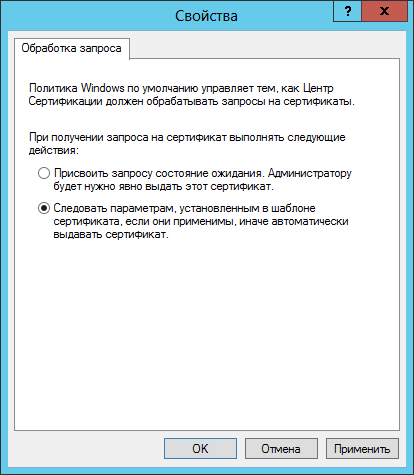

Шаг 27: В появившемся окне Свойства установите переключатель в положение Следовать параметрам… (автоматически издавать сертификат по запросу) и нажмите ОК.

Рисунок 491

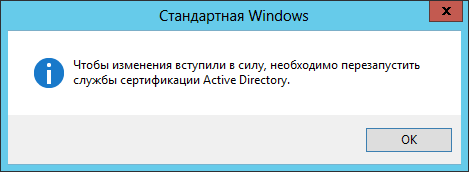

Шаг 28: Выдается предупреждение о необходимости перезапуска служб сертификации.

Рисунок 492

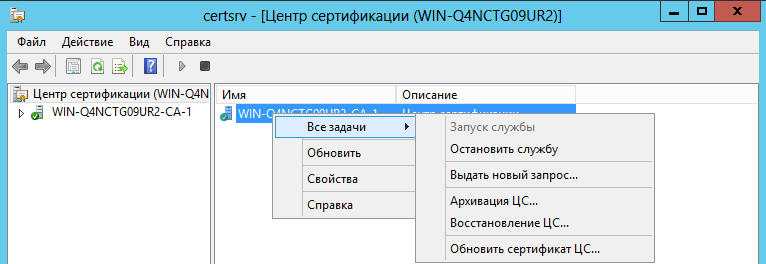

Шаг 29: В окне Центр сертификации в контекстном меню выбранного ЦС выберите предложение Все задачи – Остановить службу. После остановки сервиса выберите предложение Запуск службы.

Рисунок 493

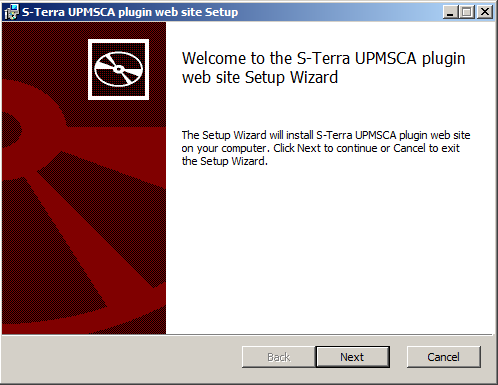

Шаг 30: На конечном этапе запустите файл Others\UPMSCA\upmsca.msi из состава дистрибутива Срвера управления. В открывшемся окне нажмите кнопку Next.

Рисунок 494

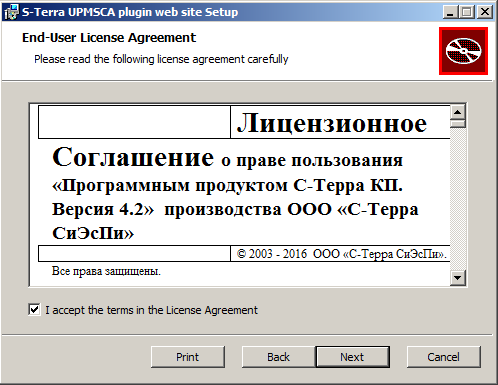

Шаг 31: Согласитесь с лицензтонным соглашением и нажмите кнопку Next.

Рисунок 495

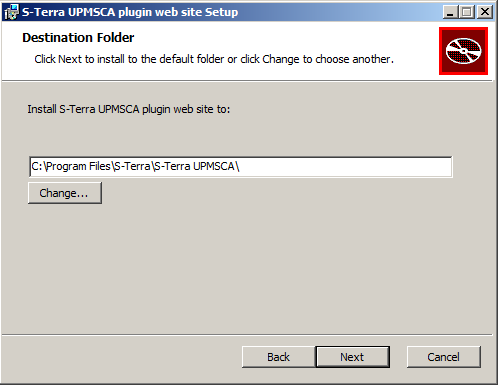

Шаг 32: Выберите каталог для установки или оставьте путь по умолчанию. Нажмите кнопку Next.

Рисунок 496

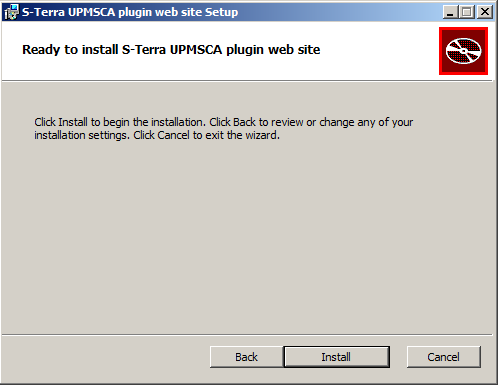

Шаг 33: Для устаноки плагина UPMSCA нажмите кнопку Install. По окончании установки нажмите кнопку Finish.

Рисунок 497

Примечание:

Для возможности дальнейшего выбора криптопровайдера “КриптоПро CSP” в окне создания запроса на сертификат, выполните следующее: в файле System32\certsrv\certsgcl.inc измените значение константы Const nMaxProvType с 25 на 99. В стандартном скрипте перечислено только 25 типов криптопровайдера.