После того, как настройка всех устройств завершена, инициируйте создание защищенного соединения.

На устройстве Client1 выполните команду ping:

C:\Users\Administrator> ping 192.168.1.100

Обмен пакетами с 192.168.1.100 по с 32 байтами данных:

Превышен интервал ожидания для запроса.

Ответ от 192.168.1.100: число байт=32 время<1мс TTL=61

Ответ от 192.168.1.100: число байт=32 время<1мс TTL=61

Ответ от 192.168.1.100: число байт=32 время<1мс TTL=61

Статистика Ping для 192.168.1.100:

Пакетов: отправлено = 4, получено = 3, потеряно = 1

(25% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 0мсек, Максимальное = 0 мсек, Среднее = 0 мсек

В результате выполнения этой команды между устройствами Client1 и GW1 будет установлен VPN туннель.

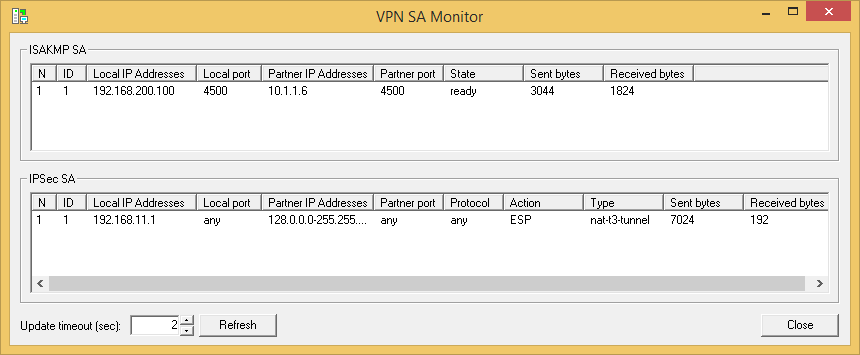

Убедиться в этом можно на устройстве Client1 в программе VPN SA Monitor:

Рисунок 12

Также в этом можно убедиться на устройстве GW1, выполнив команду:

root@GW1:~# sa_mgr show

ISAKMP sessions: 1 initiated, 0 responded

ISAKMP connections:

Num Conn-id (Local Addr,Port)-(Remote Addr,Port) State Sent Rcvd

1 1 (192.168.101.2,4500)-(10.1.1.1,4500) active 1824 3044

2 2 (192.168.101.2,500)-(192.168.11.3,500) incompleted 388 0

IPsec connections:

Num Conn-id (Local Addr,Port)-(Remote Addr,Port) Protocol Action Type Sent Rcvd

1 1 (128.0.0.0-255.255.255.255,*)-(192.168.11.1,*) * ESP nat-t3-tunn 192 8832