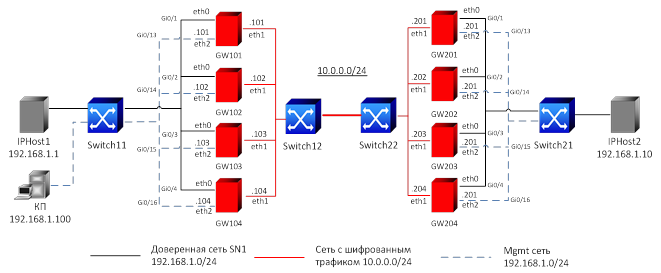

Сценарий иллюстрирует построение защищенного соединения между двумя сегментами одной сети SN1. Для защиты соединения будут построены VPN-туннели между шлюзами GW101-105 и GW201-205. Устройства IPHost1 и IPHost2 смогут общаться между собой по защищенному каналу (VPN). Трафик уровнял L2 приходит на коммутатор, балансируется на один из шлюзов, инкапсулируется в L3, шифруется и передается другой стороне. На другой стороне пришедший трафик дешифруется, декапсулируется в L2 и передается далее. Схема стенда представлена на Рисунке 1.

Порты Gi0/1-4 коммутаторов Switch11 и Switch21 объединены в EtherChannel. Балансировка осуществляется с помощью протокола PAgP. Балансировка происходит по IP-адресу получателя, но этот параметр может быть изменен. Настройка шлюзов будет осуществляться преимущественно через «С-Терра КП».

В рамках данного сценария для аутентификации партнеры будут использовать сертификаты. В качестве криптопровайдера будет использован «КриптоПро CSP». Шлюзы безопасности «С-Терра Шлюз 4.2» с программным модулем «С-Терра L2 4.2». Система управления «С-Терра КП 4.2».

Параметры защищенного соединения:

Параметры протокола IKE:

· Аутентификация при помощи цифровых сертификатов, алгоритм подписи – ГОСТ Р 34.10-2012;

· Алгоритм шифрования – ГОСТ 28147-89 (ключ 256 бит);

· Алгоритм вычисления хеш-функции – ГОСТ Р 34.11-2012 ТК26 (ключ 256 бит);

· Алгоритм выработки общего ключа (аналог алгоритма Диффи-Хеллмана) – VKO_GOSTR3410_2012_256 (ключ 256 бит).

Параметры протокола ESP:

· Комбинированный алгоритм шифрования и имитозащиты (контроль целостности) – ESP_GOST-4M-IMIT (ключ 256 бит).

Рисунок 1