Внимание! |

Обратите внимание, что на момент замены сертификата на управляемом VPN устройстве, его партнеры уже должны быть настроены на работу с новым сертификатом на VPN продукт. |

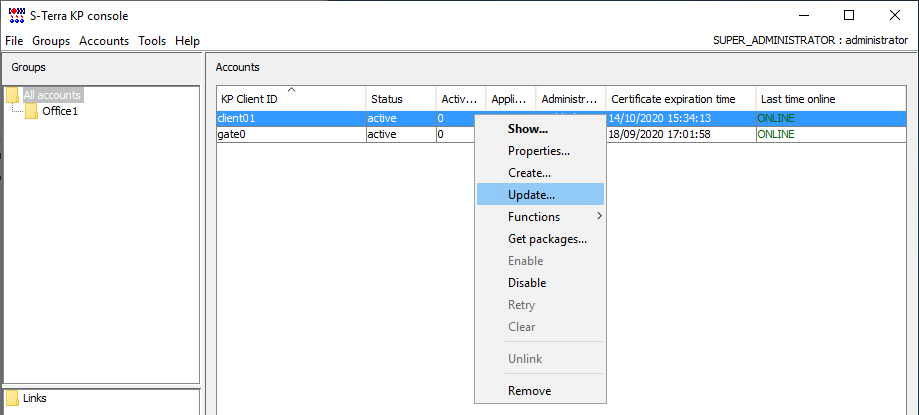

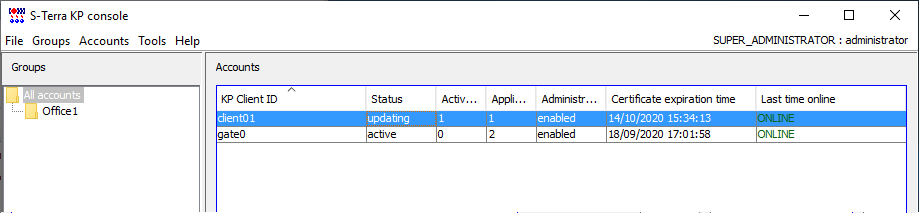

1. Устройства с CSP VPN Client/С-Терра Клиент выполняется также, как и для С-Терра Шлюз - в контекстном меню учетной записи управляемого VPN устройства выберите предложение Update (Рисунок 271).

Рисунок 271

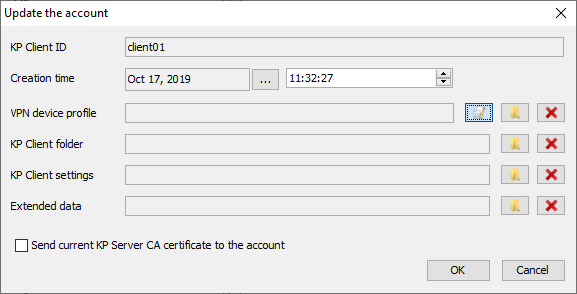

2. В следующем

окне нажмите кнопку  для

вызова окна для ввода данных (Рисунок 272).

для

вызова окна для ввода данных (Рисунок 272).

Рисунок 272

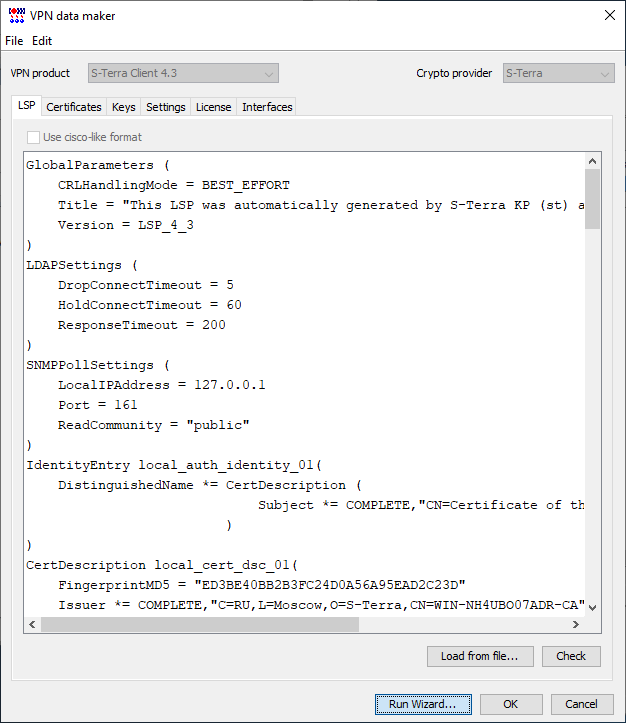

3. Появится окно VPN data maker с текущей конфигурацией управляемого VPN устройства. Для перехода на аутентификацию с использованием сертификатов в этом случае воcпользуемся окнами мастера - нажмите кнопку Run Wizard (Рисунок 273).

Рисунок 273

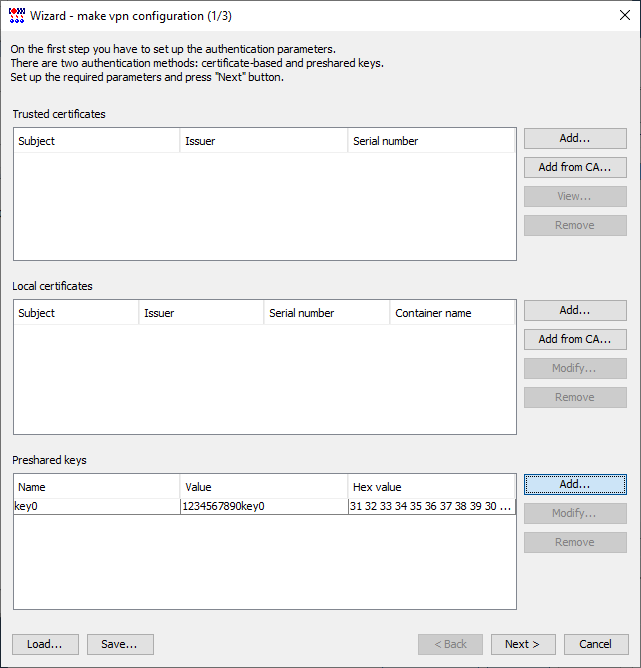

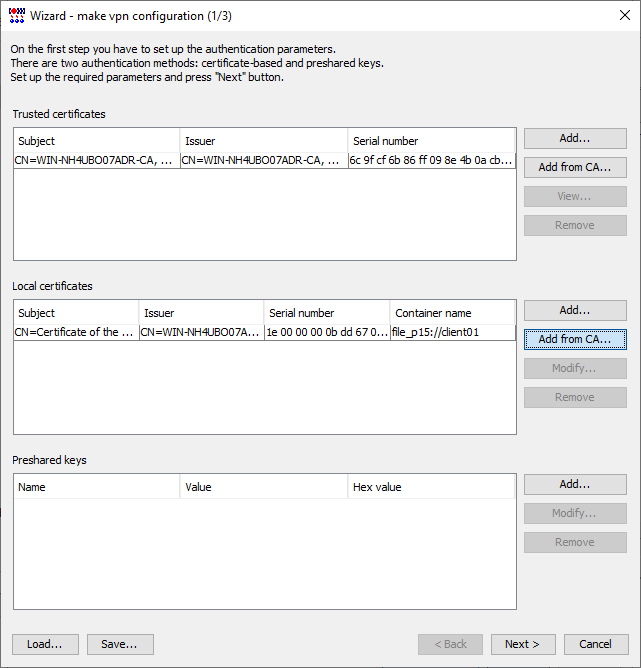

4. В первом окне мастера добавьте СА сертификат и локальный сертификат управляемого VPN устройства “client01”, а предопределенный ключ с именем key0 удалите (Рисунок 274).

Внимание! |

В сценарии обновления сертификатов удаление старого сертификата производится отдельным обновлением. |

Рисунок 274

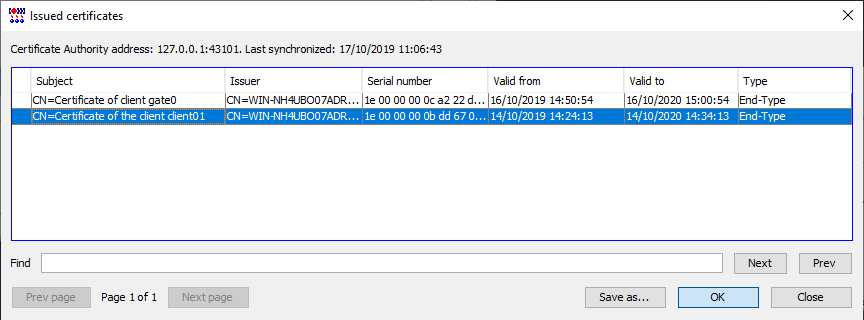

5. Если сертификаты были созданы при помощи инструмента CA tools, то для их добавления нажмите кнопку Add from CA…, выберите необходимый сертификат из списка и нажмите кнопку ОК (Рисунок 275).

Рисунок 275

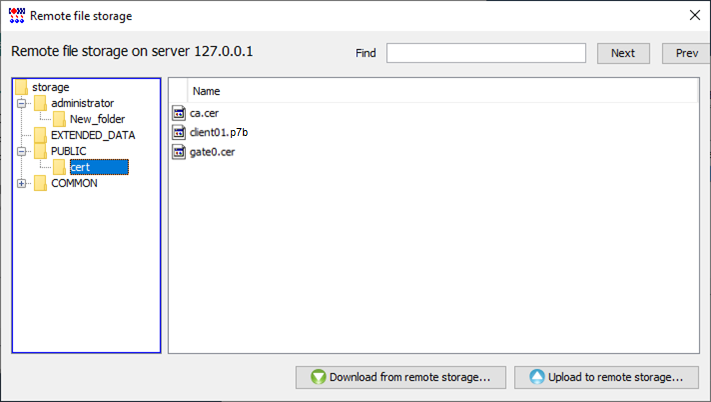

6. Если сертификаты были созданы средствами MSCA, то для их добавления нажмите кнопку Add…. При добавлении сертификатов выберите сначала СА сертификат, а затем локальный сертификат для “client01” (Рисунок 276).

Рисунок 276

7. В окне добавления сертификатов нажмите кнопку Next (Рисунок 277).

.

.

Рисунок 277

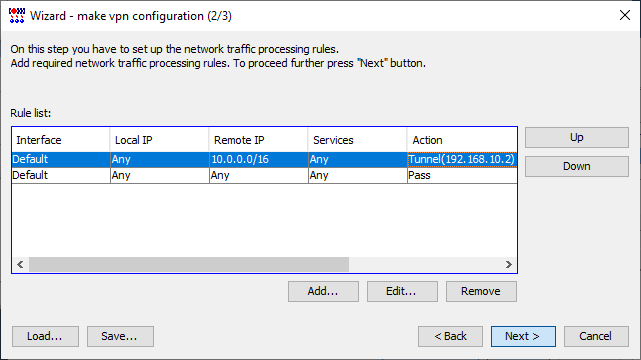

8. В следующем окне отредактируйте первое правило обработки трафика, так как для аутентификации будет использоваться только локальный сертификат (Рисунок 278).

Рисунок 278

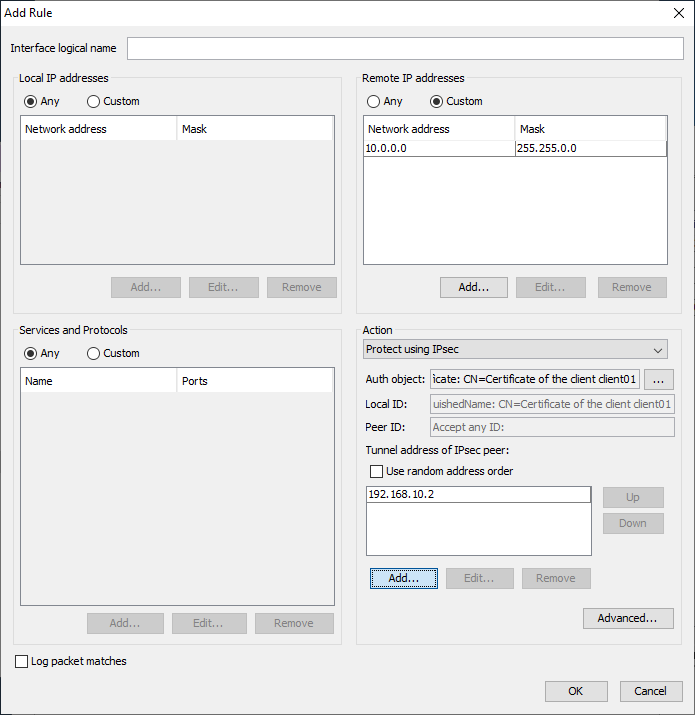

9. В правиле обработки трафика измените только метод аутентификации- укажите локальный сертификат, в качестве идентификатора - поле DN сертификата (Рисунок 279). Нажмите ОК.

Рисунок 279

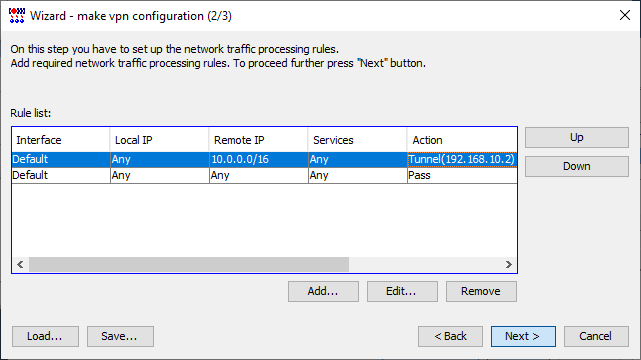

10. В окне с правилами обработки трафика для “client01” нажмите кнопку Next (Рисунок 280).

Рисунок 280

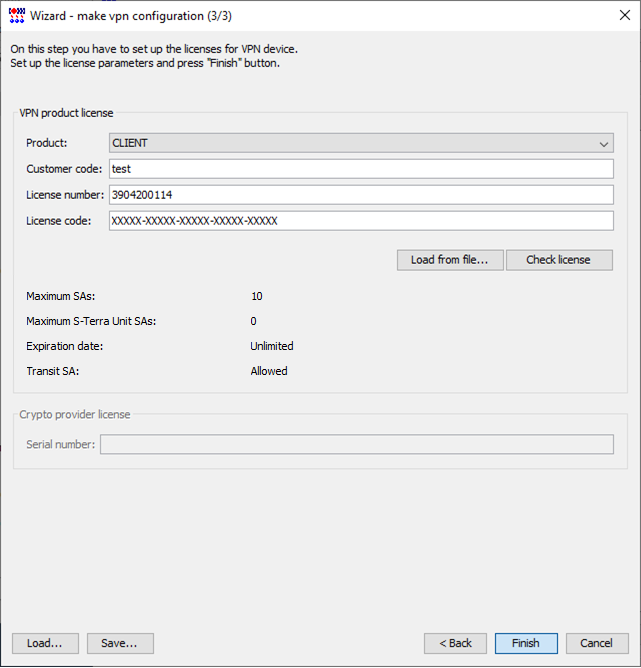

11.Лицензионные данные оставьте без изменений и нажмите кнопку Finish (Рисунок 281).

Рисунок 281

12.В окне VPN data maker со вкладками нажмите кнопку ОК.

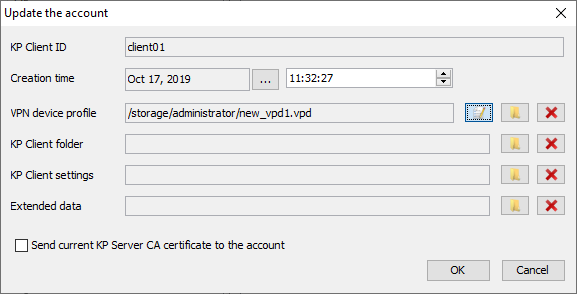

13.В окне создания обновления Update the account также нажмите кнопку ОК (Рисунок 282).

Рисунок 282

14.Обновление для “client01” создано (Рисунок 283). Помните, что на управляемом VPN устройстве требуется вручную применить обновление.

Рисунок 283

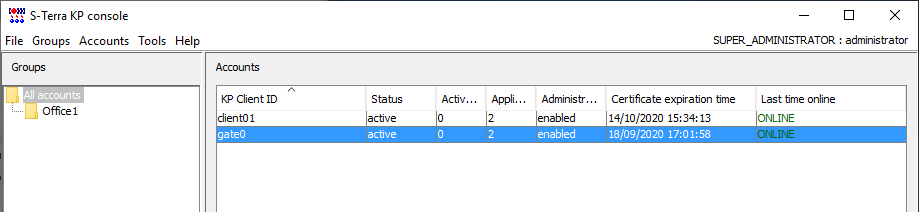

15.После применения обновления на управляемом VPN устройстве (Рисунок 284), Клиент управления пришлет на Сервер управления информацию о конфигурации управляемого VPN устройства.

Рисунок 284

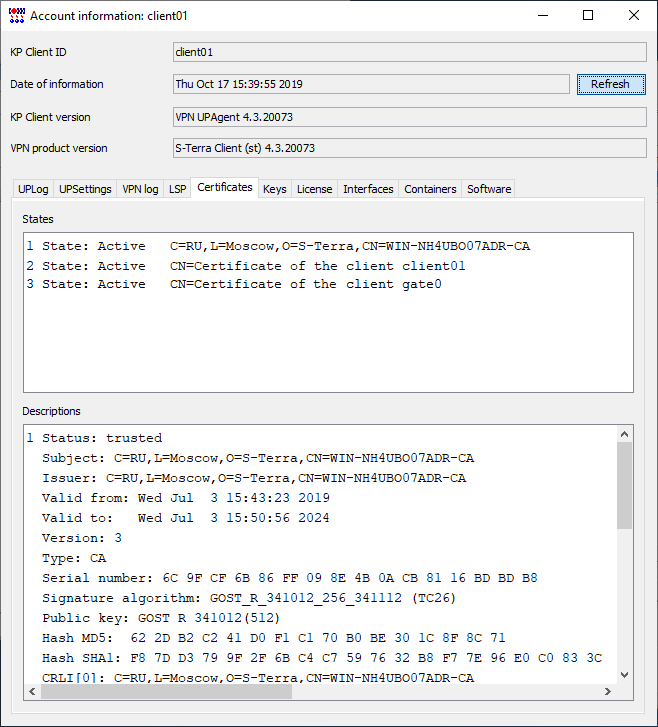

16.В контекстном меню учетной записи управляемого VPN устройства по команде Show откройте вкладку Certificates (Рисунок 285). Видно, что на устройстве с С-Терра Клиент зарегистрировано 3 сертификата, при создании соединения с центральным шлюзом он прислал по IKE свой сертификат.

Рисунок 285