Скачать

в формате PDF

|

|---|

Внедрение программного комплекса «С-Терра КП» в существующую инфраструктуру

Настоящий документ содержит описание способа совместного использования Продуктов компании ООО «С-Терра СиЭсПи» и Продуктов третьих производителей.

ООО «С-Терра СиЭсПи» осуществляет сопровождение настоящего сценария в части настроек Продуктов Компании. Упоминание наименований, продуктов, торговых марок третьих организаций исключительно неформально и не является поддержкой, рекомендацией либо рекламой. ООО «С-Терра СиЭсПи» не несет какой-либо ответственности в отношении работоспособности и использования этих Продуктов. Документ имеет статус вспомогательного материала, который может быть использован технологическими партнерами, компаниями-интеграторами, при разработке собственных решений.

Решения, разработанные на базе данного сценария, могут применяться в действующих сетях/системах только после тестовой и/или опытной эксплуатации.

Данный сценарий описывает интеграцию программного комплекса ««С-Терра КП» 4.3 в действующую инфраструктуру для обеспечения единой точки управления соответствующими VPN продуктами.

Шлюзы безопасности (или криптошлюзы) - «С-Терра Шлюз» версии 4.3, удаленный VPN клиент - «С-Терра Клиент» версии 4.3.

Для переноса установочных файлов с «С-Терра КП» на криптошлюзы и на компьютер с удаленным клиентом потребуется USB Flash накопитель.

Требования к квалификации администратора

Администратор должен обладать обширными знаниями в области сетевой информационной безопасности, иметь опыт работы с аналогичным оборудованием/программным обеспечением, знать и понимать следующие технологии и протоколы: PKI, IPsec, NAT, Firewall, routing, switching.

1. Требования к устройствам (Рисунок 1. Схема взаимодействия).

1.1. «С-Терра КП»

1.1.1 Программный комплекс «С-Терра КП» 4.3 должен быть установлен, и должны быть произведены базовые настройки (подробнее на http://doc.s-terra.ru раздел «С-Терра КП» -> «С-Терра КП» 4.3 -> Руководство администратора -> Настройка сервера управления).

1.2. Компьютер администратора.

1.2.1 На компьютере администратора должна быть установлена ОС Windows, совместимая с удаленной консолью «С-Терра КП» (поддерживаемые версии ОС Windows можно посмотреть на http://doc.s-terra.ru раздел «С-Терра КП» -> «С-Терра КП» 4.3 -> Руководство администратора -> Установка сервера управления -> Установка удаленной консоли «С-Терра КП»).

1.3. «С-Терра Шлюз».

1.3.1 Устройства «С-Терра Шлюз» должны быть сконфигурированы с использованием cisco-like консоли или LSP в соответствии со схемой стенда.

1.4. Устройство Client1.

1.4.1 На компьютере пользователя (устройство Client1) должен быть установлен «С-Терра Клиент» 4.3.

1.5. Центр выпуска сертификатов.

1.5.1 Должен быть настроен центр выпуска сертификатов (удостоверяющий центр, далее УЦ) для IPsec. В рамках данного сценария подразумевается, что УЦ установлен на том же устройстве, что и «С-Терра КП». Подробнее про развертывание и настройку УЦ можно ознакомиться на http://doc.s-terra.ru раздел «С-Терра КП» -> «С-Терра КП» 4.3 -> Руководство администратора -> Сценарии управления -> Установка и настройка Удостоверяющего Центра MSCA.

1.5.2 Для выпуска цифровых сертификатов допускается использование встроенного в OC Windows Server 2008R2 (или новее) удостоверяющего центра совместно с сертифицированным СКЗИ «КриптоПро» CSP 4.0 (или новее).

2. Требования к сетевому взаимодействию.

2.1. Между устройствами стенда должна быть обеспечена IP связность.

Рисунок 1. Схема взаимодействия

1. Размещение устройств.

1.1. В центральном офисе размещаются: коммутатор Switch1_hub1, криптошлюз «С-Терра Шлюз» (Hub1), «С-Терра КП» и персональный компьютер администратора.

1.2. В филиале размещаются: криптошлюз «С-Терра Шлюз» (Spoke1) и персональный компьютер (host-behind-spoke1).

1.3. В неконтролируемом сегменте (синее облако на схеме) размещаются маршрутизаторы (Router1, Client1-ISP) и устройство Client1.

2. Подключение к сети Интернет.

2.В данном сценарии для эмуляции сети Интернет используется маршрутизатор Router1.

Подключение к сети Интернет на устройствах «С-Терра Шлюз» и Client1 будет считаться успешным, если по протоколу ICMP (или «ping») будет доступен маршрутизатор Router1.

2.1. Криптошлюз Hub1 подключается к сети Интернет с помощью статической маршрутизации (маршрут по умолчанию через маршрутизатор Router1).

2.2. Криптошлюз Spoke1 подключается к сети Интернет с помощью статической маршрутизации (маршрут по умолчанию через маршрутизатор Router1).

2.3. Устройство Client1 подключается к сети Интернет, используя сетевые настройки, полученные по DHCP (маршрут по умолчанию через маршрутизатор Client1-ISP).

3. Параметры безопасного взаимодействия.

Весь IP трафик между подсетями центрального офиса (192.168.100.0/24) и филиала (192.168.1.0/24), между устройством Client1 (IKECFG IP из пула 192.168.255.0/24) и подсетью центрального офиса защищается с использованием алгоритмов ГОСТ и протокола IPsec в туннельном режиме.

Инициировать защищенное соединение между центральным офисом и филиалом может как трафик из подсети 192.168.1.0/24 в 192.168.100.0/24, так и наоборот. Инициировать защищенное соединение между устройством Client1 и центральным офисом может только Client1.

Компьютеру пользователя, на специальный виртуальный сетевой интерфейс, назначается IP-адрес посредством IKECFG из пула (192.168.255.0/24, данный пул задается на Hub1). Все взаимодействия между компьютером пользователя и защищаемой подсетью центрального офиса будут осуществляться от этого IP-адреса, а не от IP-адреса, который пользователю был назначен по DHCP от маршрутизатора Client1-ISP. Данная настройка используется для того, чтобы избежать совпадения IP-адресов у удаленных клиентов в случае отсутствия возможности осуществлять контроль над адресным пространством компьютеров удаленных клиентов.

3.1. Параметры протокола IKE (рекомендуемые):

· Аутентификация при помощи цифровых сертификатов, алгоритм подписи - ГОСТ Р 34.10-2012 (ключ 256 бит);

· Алгоритм шифрования - ГОСТ 28147-89 (ключ 256 бит);

· Алгоритм вычисления хеш-функции - ГОСТ Р 34.11-2012 ТК26 (ключ 256 бит);

· Алгоритм выработки общего ключа (аналог алгоритма Диффи-Хеллмана) - VKO_GOSTR3410_2012_256 (ключ 256 бит).

3.2. Параметры протокола ESP (рекомендуемые):

· Комбинированный алгоритм шифрования и имитозащиты (контроль целостности) - ESP_GOST-4M-IMIT (ключ 256 бит).

1. Настройте IP адрес - 172.16.1.1 и маску - 255.255.255.0 на сетевом интерфейсе ens32.

2. Настройте IP адрес - 172.16.2.1 и маску - 255.255.255.0 на сетевом интерфейсе ens33

3. Настройте IP адрес - 172.16.100.1 и маску - 255.255.255.0 на сетевом интерфейсе ens34.

4. Разрешите прохождение IP трафика.

1. Настройте IP адрес - 192.168.1.1 и маску - 255.255.255.0 на сетевом интерфейсе ens32.

2. Настройте IP адрес - 172.16.2.2 и маску - 255.255.255.0 на сетевом интерфейсе ens34.

3. На интерфейсе ens34 настройте Source NAT или маскарадинг для пакетов из сети 192.168.1.0/24.

4. На интерфейсе ens32 настройте DHCP сервер, раздающий доступные IP адреса из подсети этого интерфейса (192.168.1.2 - 192.168.1.254) и требуемые сетевые настройки.

5. Разрешите прохождение IP трафика.

1. Настройте IP адрес - 192.168.100.100 и маску - 255.255.255.0 на сетевом интерфейсе.

2. Задайте маршрут по умолчанию через 192.168.100.1.

3. Разрешите прохождение IP трафика.

1. Настройте IP адрес - 192.168.1.100 и маску - 255.255.255.0 на сетевом интерфейсе.

2. Задайте маршрут по умолчанию через 192.168.1.1.

3. Разрешите прием и отправку ICMP пакетов.

1. Настройте IP адрес - 172.16.100.2 и маску - 255.255.255.0 на сетевом интерфейсе gi0/0.

2. Настройте IP адрес - 192.168.100.1 и маску - 255.255.255.0 на сетевом интерфейсе gi0/1.

3. Задайте маршрут по умолчанию через 172.16.100.1

4. Задайте IKECFG пул (192.168.255.1 - 192.168.255.254) для выдачи IP адресов удаленным клиентам.

5. Настройте политику безопасности, обеспечивающую шифрование трафика между следующими подсетями:

· 192.168.100.0/24 и 192.168.1.0/24

· 192.168.100.0/24 и 172.16.1.2/32

· 192.168.100.0/24 и 192.168.255.0/24

1. Настройте IP адрес - 172.16.1.2 и маску - 255.255.255.0 на сетевом интерфейсе gi0/0.

2. Настройте IP адрес - 192.168.1.1 и маску - 255.255.255.0 на сетевом интерфейсе gi0/1.

3. Задайте маршрут по умолчанию через 172.16.1.1

4. Настройте политику безопасности, обеспечивающую шифрование трафика между следующими подсетями:

· 192.168.1.0/24 и 192.168.100.0/24

· 172.16.1.2/32 и 192.168.100.0/24

1. Включите получение сетевых настроек по DHCP.

2. Разрешите прохождение IP трафика.

3. Установите «С-Терра Клиент» 4.3 с политикой безопасности, обеспечивающей шифрование трафика до подсети 192.168.100.0/24 и получением IKECFG адреса.

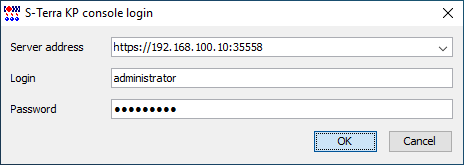

Для подключения к «С-Терра КП» с компьютера администратора используйте удаленную консоль «С-Терра КП». Запустите удаленную консоль, щелкнув по ярлыку S-Terra KP console. Чтобы попасть в главное окно консоли «С-Терра КП» введите имя пользователя и пароль, после чего нажмите кнопку «OK» (см. Рисунок 2).

Пользователь и пароль по умолчанию: administrator/12345678.

Рисунок 2

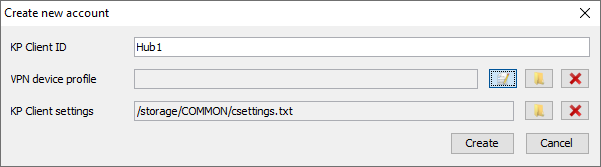

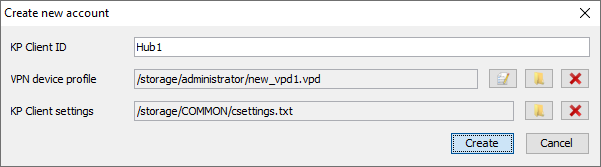

1. В главном окне консоли «С-Терра КП» в меню выберите пункт Accounts -> Create. В открывшемся окне в поле KP Client ID введите название для учетной записи и нажмите кнопку создания нового VPN профиля (см. Рисунок 3).

Рисунок 3

1. Откроется окно редактирования VPN профиля. Вверху, в выпадающем списке VPN product выберите пункт S-Terra Gate 4.3, в качестве криптопровайдера выберите S-Terra. Нажмите кнопку «OK» (см. Рисунок 4).

Рисунок 4

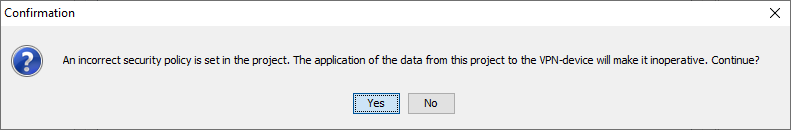

2. Появится предупреждение о незаданной политики безопасности. Закройте его, нажав «Yes» (см. Рисунок 5).

Рисунок 5

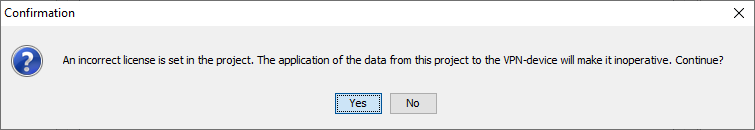

3. Появится еще одно окно с предупреждением об отсутствующей лицензии. Закройте его, нажав «Yes» (см. Рисунок 6).

Рисунок 6

4. Создайте учетную запись Hub1 по кнопке «Create» (см. Рисунок 7).

Рисунок 7

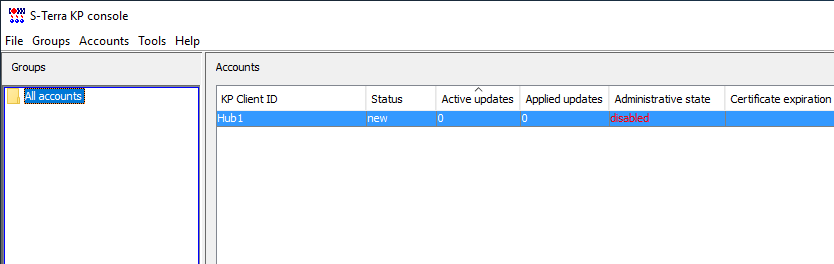

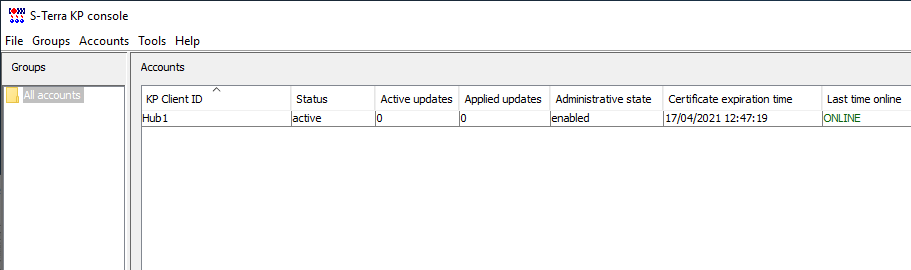

5. Учетная запись для устройства Hub1 отобразится в главном окне консоли «С-Терра КП» (см. Рисунок 8).

Рисунок 8

6. Переведите состояние учетной записи Hub1 в Enabled. Для этого кликните на ней правой кнопкой мыши и в контекстном меню выберите пункт Enable.

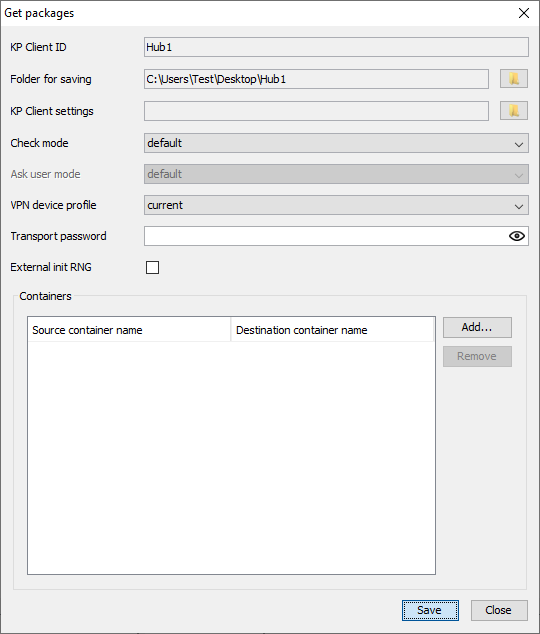

1. В главном окне консоли «С-Терра КП» щелкните правой кнопкой мыши на учетной записи Hub1 и в контекстном меню выберите пункт Get packages.

2. Откроется окно с настройками создания установочных пакетов (см. Рисунок 9).

Рисунок 9

2.1. В поле Folder for saving укажите директорию, где будут сохранены установочные пакеты.

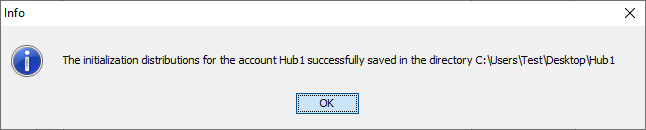

2.2. Нажмите «Save» и установочные пакеты (setup_product.sh и setup_upagent.sh) будут сгенерированы в указанной директории, о чем будет сказано в информационном окне (см. Рисунок 10).

Рисунок 10

3. Окно ‘Get packages’ теперь можно закрыть.

В данном сценарии подразумевается использование USB Flash накопителя для доставки установочных пакетов на устройство. Из двух установочных пакетов потребуется только пакет с настройками агента управления - setup_upagent.sh.

1. Войдите в CLI разграничения доступа. Для этого, после появления сообщения:

S-Terra administrative console

введите логин и пароль для CLI разграничения доступа:

Пользователь и пароль по умолчанию: administrator, s-terra. Обязательно смените пароль для пользователя administrator при помощи команды change user password.

login as: administrator

administrator's password:

administrator@sterragate]

2. Установите правильный тип терминала (для putty тип терминала xterm) и требуемую ширину (для удобства работы), например:

administrator@sterragate] terminal terminal-type xterm

administrator@sterragate] terminal width 150

3. Вставьте USB Flash накопитель с установочными файлами в свободный порт USB на криптошлюзе.

4. Определите имя (идентификатор) USB Flash накопителя на криптошлюзе:

administrator@sterragate] dir media:

1 drwx 16384 Thu Jan 1 03:00:00 1970 7424-F4FA

Имя (идентификатор) USB Flash накопителя - 7424-F4FA

5. Установите пакет с настройками агента управления:

administrator@sterragate] up-setup media:7424-F4FA/setup_upagent.sh

File decompression...

cacert.cer

reg.txt

settings.txt

...Done

Initialization is successful

6. Извлеките USB Flash накопитель.

7. Через некоторое время шлюз подключится к «С-Терра КП». Его статус в главном окне консоли «С-Терра КП» изменится с waiting на active, и появится надпись ONLINE в графе Last time online (см. Рисунок 11).

Рисунок 11

При возникновении каких-либо ошибок в процессе установки, подробная информация о них может присутствовать в следующих лог файлах:

/var/log/upagent/upagent.log

/var/log/cspvpngate.log

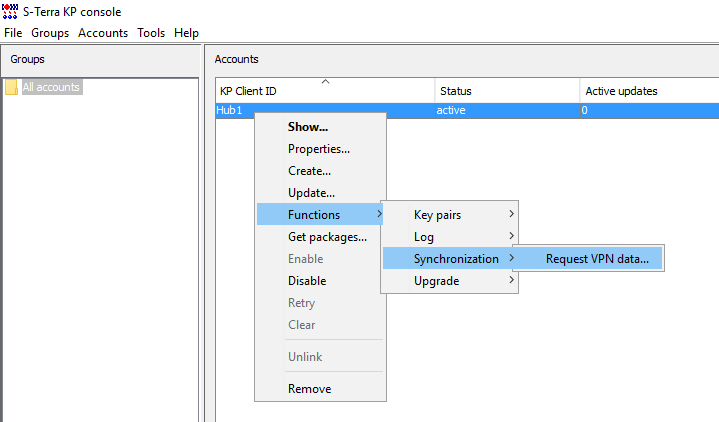

1. Синхронизируйте VPN конфигурацию криптошлюза Hub1. Для этого в контекстном меню учетной записи Hub1 выберите пункт Functions -> Synchronization -> Request VPN data (см. Рисунок 12).

Рисунок 12

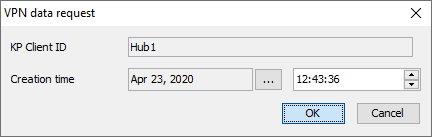

2. В открывшемся окне ‘VPN data request’ нажмите «OK» (см. Рисунок 13).

Рисунок 13

3. Будет сформировано обновление для Hub1, которое спустя короткое время применится на шлюзе. После этого, криптошлюз Hub1 будет готов для управления и дальнейшей конфигурации с помощью «С-Терра КП».

Все дальнейшие обновления для криптошлюзов должны выполняться с использованием «С-Терра КП» в соответствии с документацией. Некоторые особенности, связанные с выполнением самого первого обновления c момента подключения устройства к КП описаны в данном документе на примере с устройством Client1.

Процесс подключения криптошлюза Spoke1 к «С-Терра КП» происходит полностью аналогично, как выполнялось подключение Hub1.

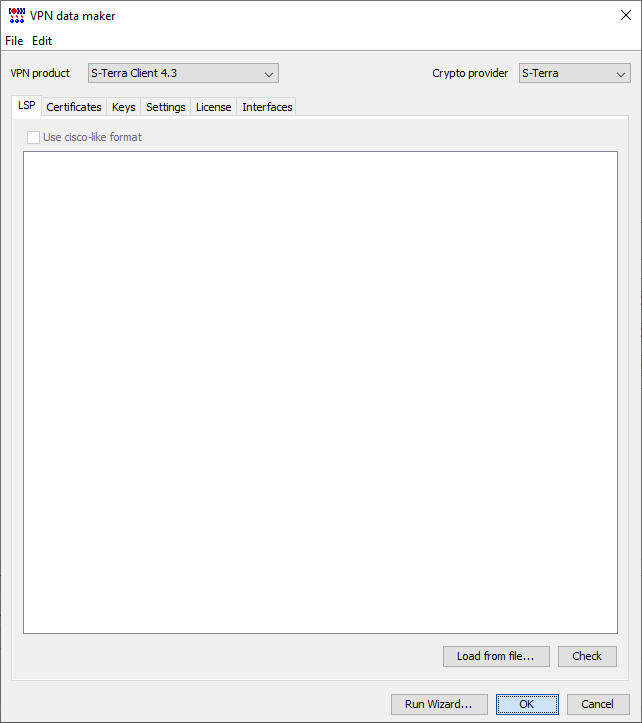

При создании учетной записи для удаленного клиента, в окне ‘VPN data maker’ в выпадающем списке VPN Product выберите S-Terra Client 4.3 (см. Рисунок 14).

Рисунок 14

Как и в случае с криптошлюзами, потребуется только пакет агента управления. Выполните установку пакета setup_upagent.exe на устройстве, следуя инструкциям инсталлятора.

При возникновении каких-либо ошибок в процессе установки, подробная информация о них может присутствовать в следующих лог файлах:

C:\Windows\Temp\cp.log

C:\Windows\Temp\vpnsvc\error.log

C:\Program Files (x86)\UPAgent\upagent.log

C:\ProgramData\s-terra\vpn_client_filelog.log

1. Синхронизируйте VPN конфигурацию удаленного клиента Client1. Для этого щелкните правой кнопкой мыши на учетной записи Client1 и в контекстном меню выберите пункт Functions -> Synchronization -> Request VPN data.

2. В открывшемся окне ‘VPN data request’ нажмите «OK».

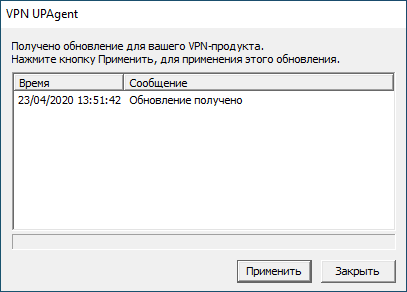

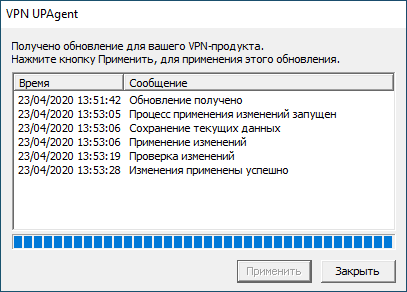

3. Будет сформировано обновление для Client1. На устройстве Client1 будет выведено сообщение о наличии обновления для «С-Терра Клиент» 4.3. Нажмите кнопку «Применить» (см. Рисунок 15).

Рисунок 15

4. После успешного применения обновления окно можно закрыть (см. Рисунок 16).

Рисунок 16

Все дальнейшие обновления для удаленного клиента должны выполняться с использованием «С-Терра КП» в соответствии с документацией. Рассмотрим некоторые особенности при выполнении самого первого обновления.

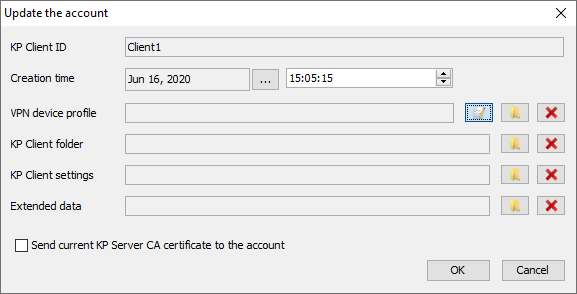

Для создания обновления, щелкните правой кнопкой мыши на учетной записи Client1 и в контекстном меню выберите пункт Update.

В открывшемся окне ‘Update the account’ щелкните на значке создания VPN профиля (см. Рисунок 17).

Рисунок 17

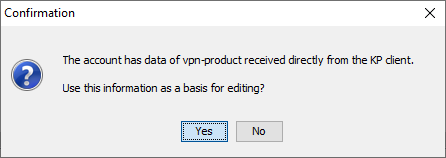

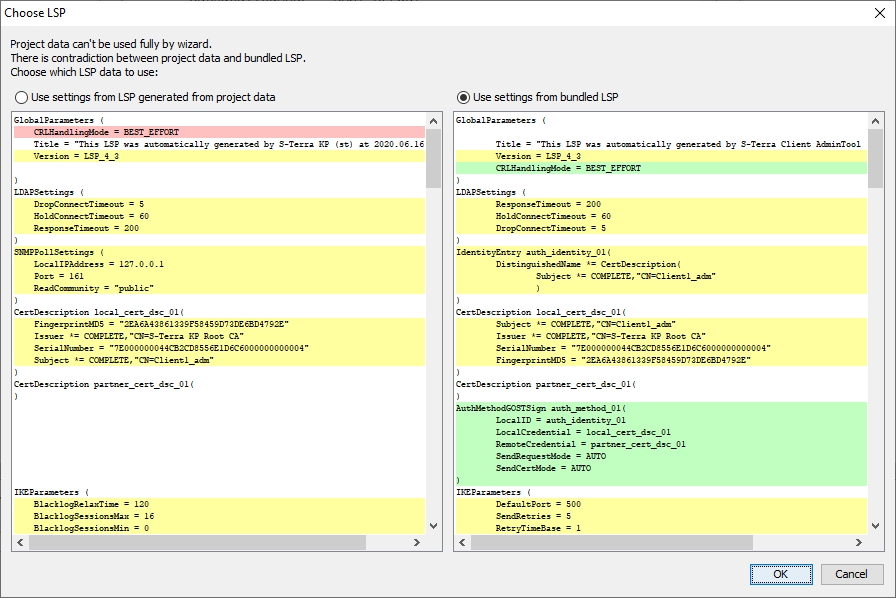

Откроется окно ‘Confirmation’ (см. Рисунок 18), в котором нужно будет сделать выбор, использовать ли для редактирования существующую VPN конфигурацию, полученную с устройства Client1, или же начать конфигурацию заново. Нажмите «Yes» чтобы редактировать существующую конфигурацию, или выберите «No», чтобы начать конфигурацию с чистого листа.

Рисунок 18

Если выбрать редактирование существующей VPN конфигурации и в окне ‘VPN data maker’ запустить мастер настройки по кнопке «Run Wizard», то будет показано еще одно окно с предупреждением о расхождении между конфигурацией LSP, полученной с клиента, и LSP, которая была автоматически сгенерирована при создании учетной записи Client1 (см. Рисунок 19).

Рисунок 19

Выберите опцию Use settings from bundled LSP и продолжайте работу с мастером как обычно.

Все вышеописанные окна с выбором между VPN конфигурациями будут показаны только один раз, при создании самого первого обновления для клиента с момента его подключения к «С-Терра КП».

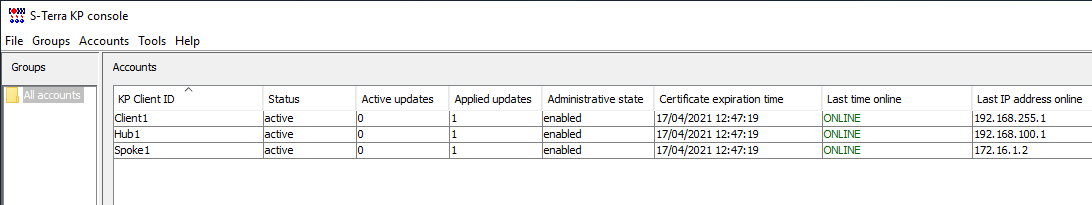

После выполнения всех действий по подключению устройств Hub1, Spoke1 и Client1 к КП, они все должны отображаться в главном окне «С-Терра КП», иметь по одному примененному обновлению и находиться в статусе ONLINE (см. Рисунок 20).

Рисунок 20