Рассмотрим вариант получения сертификата пользователя с использованием своего Удостоверяющего центра, созданного на базе ОС Windows Server и СКЗИ «КриптоПро CSP 4.0». Процесс создания Удостоверяющего центра в данном документе не описывается.

Опишем процесс создание локального сертификата на С-Терра Юнит, со встроенной криптобиблиотекой компании «С-Терра СиЭсПи».

Шаг 1: Подключитесь к С-Терра Юнит по SSH.

login as: root

root@192.168.4.1’s password: s-terra (изначально установленный пароль, который необходимо сменить)

root@STerra-Unit:~#

Шаг 2: Войдите в консоль разграничения доступа, запустив исполняемый файл:

root@STerra-Unit:~# /opt/VPNagent/bin/auth_login

S-Terra administrative console

login as: administrator

administrator’s password: s-terra(изначально установленный пароль, который необходимо сменить)

Шаг 3: Подключите к С-Терра Юнит USB-носитель и посмотрите имя, под которым USB-носитель будет подмонтирован к системе:

administrator@STerra-Unit] dir media

1 drwx 4096 Wed Jan 29 14:40:42 2020 sda1

Шаг 4: Создайте запрос на сертификат при помощи утилиты cert_mgr create (утилита описана в документе «Специализированные команды») и сохраните запрос в файле на USB-носителе:

administrator@STerra-Unit] run cert_mgr create -subj "C=ru,CN=user1,O=S-Terra" -GOST_R341012_256 -kc file_p15://user1 -kcp 1234 -fb64 media:sda1/gw1.req

где

-subj "C=ru,CN=user1,O=S-Terra" - значение поля Subject Name сертификата.

-GOST_R341012_256 - идентификатор алгоритма ГОСТ Р 34.10-2012, который будет использован для генерации ключевой пары, с длиной секретного ключа 256 бит. Затем секретный ключ будет применен для формирования ЭЦП для создаваемого запроса.

-kc file_p15://user1 - имя контейнера с секретным ключом.

-kcp 1234 - пароль к контейнеру с секретным ключом.

-fb media:sda1/gw1.req - имя файла, в который будет помещен запрос на сертификат в формате PKCS#10 в текстовой кодировке BASE64.

Шаг 5: Запрос на локальный сертификат нужно отослать в Удостоверяющий Центр.

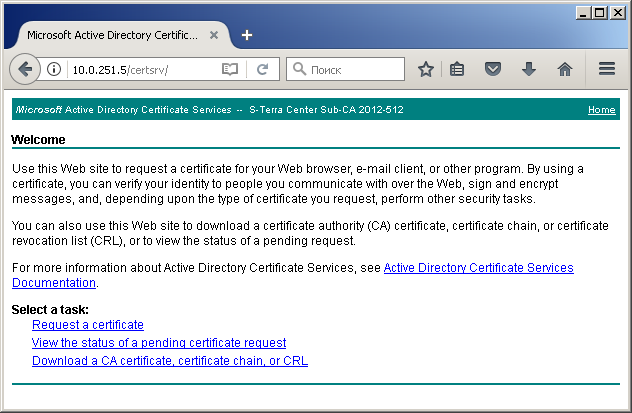

Запустите браузер. Укажите адрес сервера Удостоверяющего Центра и запустите утилиту certsrv (Certificate Service). В нашем примере http://10.0.251.5/certsrv/.

В появившемся окне выберите - Request a certificate.

Рисунок 1

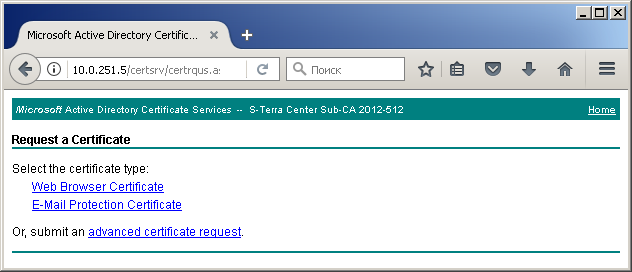

Выберите расширенный запрос на сертификат - предложение advanced certificate request.

Рисунок 2

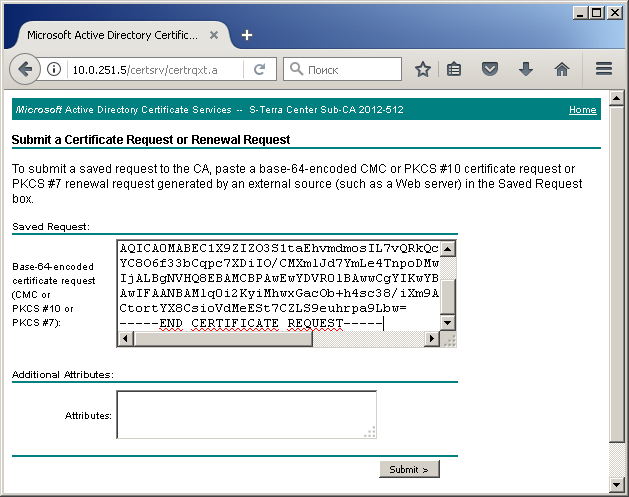

Скопируйте из файла текст запроса на сертификат в соответствующее поле и нажмите Submit.

Рисунок 3

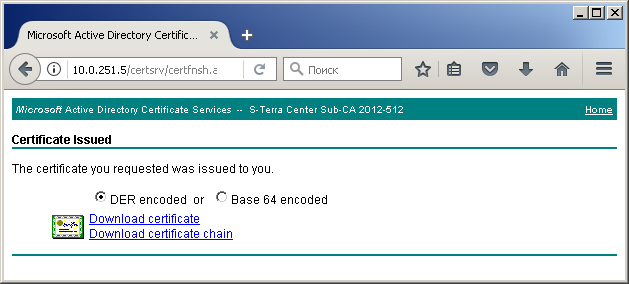

Шаг 6: После издания сертификата получите цепочку сертификатов, выбрав предложение - Download certificate chain.

Рисунок 4

Шаг 7: Файл с сертификатами сохраните на USB-носителе и доставьте на С-Терра Юнит.

Шаг 8: Перед регистрацией сертификатов в базе продукта потребуется узнать индекс объекта (сертификата) в файле:

administrator@STerra-Unit] run cert_mgr show -f media:sda1/certnew.p7b

Certificates/CRLs from file media:sda1/certnew.p7b

Found 3 certificates. No CRLs found.

1 C=RU,O=S-Terra,CN=User1

2 CN=S-Terra Center Sub-CA 2012-512

3 CN=S-Terra Center CA 2012-256

Шаг 9: Зарегистрируйте полученные сертификаты в базе Продукта:

Регистрация корневого сертификата УЦ:

administrator@STerra-Unit] run cert_mgr import -f media:sda1/certnew.p7b -i 3 -t

Регистрация сертификата промежуточного УЦ, на котором был выпущен сертификат:

administrator@STerra-Unit] run cert_mgr import -f media:sda1/certnew.p7b -i 2

Регистрация локального сертификата:

administrator@STerra-Unit] run cert_mgr import -f media:sda1/certnew.p7b -i 1 -l

Шаг 10: Убедитесь, что сертификаты импортированы успешно:

administrator@STerra-Unit] run cert_mgr show

Found 3 certificates. No CRLs found.

1 Status: trusted CN=S-Terra Center CA 2012-256

2 Status: remote CN=S-Terra Center Sub-CA 2012-512

3 Status: local C=RU,O=S-Terra,CN=User1